在今年第二季的時間,曾經分享過新的惡意程式 Roaming Mantis 的活動資料,初期網絡罪犯利用騎劫路由器的 DNS 方法,散播 Android 的惡意程式,欺騙 Facebook 和 Chrome 等合法的應用程式,而經過研究人員的持續考證,發現 Roaming Mantis 活動非常積極而且快速進化,現時該惡意程式已支援 27 種語言,而且透過網站讓 PC 和 iOS 裝置進行「挖礦」工作。

魔爪申向 iOS 裝置

進化版的 Roaming Mantis 增加了新違法的獲利行為,過往對付 iOS 裝置是利用網絡釣魚的方法盜取用戶的登入資料,新版本則放棄釣魚,直接增加網絡挖礦的腳本讓 iOS 裝置執行,如果用戶利用 iOS 裝置瀏覽那些網頁,瀏覽器上會顯示空白網頁,但是在背後,CPU 的使用率立即急升至 90%。然而,當研究人員確定以上情況的翌日,黑客又把惡意程式回復到網絡釣魚的功能,估計當時黑客正測試利用 iOS 裝置進行網絡挖礦的成效,尋找更有效增加收入的方法。

轉換新系統散播惡意程式

研究人員也發現到黑客面對數篇來自日本的研究文章和活動,他們新增了過濾日文的裝置指令。在今年 7 月中期間,釣魚網頁突然離線,但是 Roaming Mantis 的 APK 檔案依然活躍,經過深入調查,發現新版惡意程式利用「sagawa.apk」傳送系統散播,這方法也被其他 Android 惡意程式所使用。根據其他研究人員以前的調旦,惡意程式偽裝日本速遞公司發送釣魚 SMS,短訊內含惡意的網址,用戶點擊之後會顯示偽裝網頁,下載和安裝惡意程式「sagawa.apk」。

卡巴斯基實驗室的研究人員找到兩種「sagawa.apk」樣本,發現它們屬於不同的 Android 惡意程式家族,雖然相同地具備監視 SMS 訊息和盜取受感染裝置的資料功能,但是在編碼結構、通訊協訊和其他功能則有不同之處,其中一個不同的地方是有一個樣本只針對日本,訊息以日文顯示,而另一個樣本則具備多種語言,另一個差異則是確定受感染裝置有否安裝日本預付卡應用程式,可惜暫時未找到 Roaming Mantis 與 sagawa.apk 之間的關連,可能兩者只是單純使用相同的「服務」。

![]()

借 Prezi.com 詐騙

Roaming Mantis 另一種散播方法是連結到 prezi.com,這網站原本提供動態發佈的網上服務,黑客則利用它進行詐騙,用戶進入由黑客設計的網頁會看到免費內容提供的訊息,例如色情影片、遊戲、漫畫、音樂等等。根據研究結果,研究人員發現詐騙網站利用不同的社交工程技巧,邀請用戶瀏覽網站。

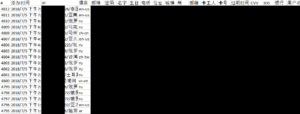

盜取資料格式出現簡體中文

卡巴斯基實驗室發現,從多語言版本的惡意程式樣本所收集到的受害者資料,含有電話號碼、日期、IP、語言、電郵或 ID、密碼、名稱、生日日期、地址、信用卡資料連 cvv、銀行資料和保安問題和簡體中文答案等等,而資料的格式也以簡體中文書寫,黑客有機會是中國人 (也有機會是企圖嫁禍)。

資料來源:Securelist