近年最叫企業感到頭痛的網絡威脅,勒索軟件必定是其一。這種新興的惡意程式會加密電腦檔案使之無法讀取,如要復原就要向攻擊者繳付贖金。據香港保安事故協調中心的數字,2015 年每月平均就有 5 家香港公司不幸中招。相信企業最擔憂的是,假如我不幸中招應怎樣取捨?Unwire.pro 今次就與 Kaspersky 一同為讀者探討這問題。

勒索軟件自 2013 年起成為全球中小企惡夢

2013 年一隻名為 CyptoLocker 的勒索軟件開始肆虐。它透過釣魚電郵在網絡間快速傳播,只要收件者打開附件,電腦的檔案就會被加密,然後 CryptoLocker 便會要求受害人在限期內繳付贖金來解密檔案,否則檔案無法還原。

自此其他勒索軟件也開始湧現,如 CryptoWall、CTB-Locker 、TeslaCrypt 等。縱使軟件名稱不同,但感染和攻擊方式大同小異。

如果企業有自行架構 Linux 伺服器,而且是用 Magento 建立網站的話,他們亦一度成為另一種勒索軟件 Linux.Encoder.1 的目標。幸好這勒索軟件取用的加密方式有漏洞,加上只針對使用 Magento 的網站,因此影響應比上述勒索軟件小。

去年 11 月,一隻名為 Chimera 的勒索軟件被發現,除了把文件加密, 更會把受害者的電腦資料公佈到網絡上,迫使他們屈服付款。踏入 2016 年不久,更發現有勒索軟件是透過 JavaScript 框架制作,使所有作業系統都有被勒索的可能。

種種例子反映了勒索軟件正不斷演化,前所未有的勒索軟件會繼續出現,為防毒軟件和企業帶來更多挑戰。

非只有外國案例、香港平均每月有 5 家機構中招

據微軟資料顯示,CrytoWall 是截至去年 11 月最流行的勒索軟件,美國 FBI 去年接觸過 992 個 CrytoWall 受害者,他們的損失合共逾 1800 萬美元,可見問題之嚴重,但如果企業認為勒索軟件只是針對外國便錯了。

事實上本港也有不少受到勒索軟件攻擊的情況。根據香港保安事故協調中心的數字,去年每月平均便收到五宗求助個案,年末的資訊保安講座更直指勒索軟件是 2016 年的防範重點。香港警方也曾公開提醒各位提防勒索軟件。

而在日前舉辦的「香港資訊保安前瞻 2016」簡佈會上,協調中心亦預計加密勒索軟件攻擊在未來將更為頻密,近期更發現有網絡罪犯以「勒索軟件即服務」的概念,提供『加密勒索軟件租用服務』,讓普通罪犯也能租用服務自行定制勒索軟件,可包辦攻擊不同作業系統及管理贖金交付等服務,可預見勒索軟件的系統化、商業化將造就更多勒索軟件攻擊。

勒索軟件到底如何運作?

雖然勒索軟件在今後會日漸猖狂,而且可造成巨大損失,但知己知彼,百戰百勝,只要我們充分了解勒索軟件,掌握正確的應對方法,自然無需過於害怕。

代理 Kaspersky 的 Lapcom 產品經理麥振輝解釋,勒索軟件嚴格而言不算是病毒,而是「未知的應用程式」,因此一般的防毒保安軟件難以偵測其存在。過往 Kaspersky 也收到不少客戶在勒索軟件方面的求助個案,麥振輝指通常勒索軟件不會即時爆發,而是會潛伏一段時間。

勒索軟件會在特定的時間,例如受害者重新啟動電腦後,開始加密特定類型如 Word、Excel、PDF 等檔案,受害者嘗試開啟這些檔案時,就會出現無法開啟或顯示為亂碼等情況。然後受害者就會收到 Email 或警告提示通知用戶檔案已被加密,需要在限時內以 Bitcoin 支付贖金才能解密檔案。

換言之,當用戶收到通知或發現檔案無法開啟時,基本上勒索軟件的加密已經完成,立即關閉電源或中斷網絡連線等方式只可以防止勒索軟件進一步蔓延,但無助中止勒索軟件的加密。

不幸「中招」如何應對? 專家分享三大建議

那麼當發現自己的電腦不幸「中招」,中小企或個人用戶應如何應對呢?麥振輝有以下三項建議:

1. 不要嘗試開啟其他檔案檢查

首先當用戶發現電腦中的檔案突然無法開啟,或是收到勒索軟件的交付贖金通知時,不應過分慌張,亦不要不斷嘗試開啟其他檔案檢查是否已被加密,因為這樣做反而可能加劇問題,令未被加密的檔案也被鎖上。

2. 迅速隔離受影響的裝置

其次是迅速隔離受影響的裝置,中斷網絡連線。麥振輝解釋,有部分勒索軟件可能會附帶惡意程式,在潛伏期間試圖取得電腦控制權,並不斷提升其在公司網絡內的存取權限,藉此感染更多裝置並加密檔案。以往有部分個案顯示勒索軟件就是透過類似的方式,令連接受影響電腦的 NAS 網絡儲存裝置和網絡磁碟內儲存的檔案均受影響。

3. 立即向保安軟件供應商尋找協助

另外他亦建議中小企可向保安軟件供應商尋找協助,麥振輝指如 Kaspersky 會透過分析客戶提交的加密檔案、事件記錄檔等資料嘗試提供協助,部分檔案有機會能成功解密。例如早前 Unwire.pro 亦報導過的 Kaspersky 與荷蘭警方合作成功取得足夠的資料,製作出可解密受 Coinvault 和 Bitcryptor 勒索軟件劫持的檔案,並免費供用戶下載。

應否自行嘗試解密檔案?不要!

既然有防毒保安軟件商提供免費的解密軟件,而且網上也有不少聲稱可以解密的軟件,那麼受害者是否可以嘗試自行解密?

麥振輝解釋,當勒索軟件運作時,攻擊者的電腦會產生一組加密、解密密鑰,然後透過網絡將加密密鑰傳送至受害者的電腦,將檔案加密,若攻擊者不提供解密密鑰,受害者是無法開啟和讀取被加密檔案的。而且解密密鑰通常僅攻擊者持有,加上不同種類的勒索軟件有各自的加密演算法,攻擊者只要轉變演算法或提高加密強度,已可算又一款變種的勒索軟件。

例如常見的 CryptoLocker 就採用了密鑰長度為 1,024bit 甚至是 2,048bit 的 RSA 加密演算法,麥振輝表示:「勒索軟件使用的加密方式,其實與保安方案供應商的加密方式沒有太大分別,因此用戶要靠坊間或網上流傳的解密軟件成功解密檔案的可能性極微。」他笑言如果真的有一款萬能解密軟件可以在網上免費下載,那麼所有提供加密服務的公司都可以倒閉了。

麥振輝亦指出,其實勒索軟件本身並沒有名稱,用戶聽到的 CryptoLocker、Coinvault、 CryptoWall 都是由發現的保安軟件公司根據勒索軟件的特徵而命名的。所以一般情況下,受害者收到的勒索通知是不會自稱自己是哪一種勒索軟件。病急亂投醫地使用不知名的解密軟件,反而可能減低救回加密檔案的機會。

定期備份做好事前預防

因此培養用戶的安全意識是避免「中招」的關鍵,不要瀏覽高危網站;當收到來歷不明的郵件時,不要輕易點擊其中的 URL 連結或開啟附件。不論是企業還是個人用戶都應有定期備份重要檔案的習慣,而且應教導員工要有良好的使用者意識和行為最為關鍵,不然即使公司在資訊保安系統上做得再嚴密也是無補於事。

此外,保持防毒保安軟件處於最新版本亦同樣重要。麥振輝指過往一年收到的 10 多個求助個案中,不少用戶仍在使用 5、6 年前的舊版本防毒軟件,它們只具備最基本的功能。但勒索軟件不斷有新的變種版本,單靠傳統的 Anti-Virus 方式已不足以抵抗它們,而是需要新的方式。

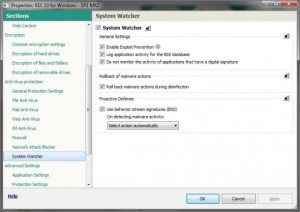

他以 Kaspersky Endpoint Security 防護方案為例,其中一項名為 System Watcher 的內建功能專門針對 Unknown Program 和 Unknown Program Activity,當發現可疑程式嘗試運行時,會監控其一舉一動並錄入事件記錄檔中,若發現可疑程式有惡意行為(如加密檔案),便會即時刪除該惡意軟件,並根據事件記錄檔進行 Rollback,將預先已進行備份保護的檔案還原,令用戶的檔案能得以保存。

謹記 3-2-1 備份原則

不過無論是中小企還是個人用戶,最重要的還是要定期備份重要資料,做好事前預防。麥振輝表示,其實業界一直有最佳備份實作規則的 3-2-1 原則。可概括為如果要備份資料,就應該至少備份三份,使用兩種不同形式,其中一份備份要作異地存放。

確保資料以多種方式儲存,三個不同備份應存放在不同地方,而儲存的形式也應不同(伺服器與本地儲存、使用光碟、外接硬碟等裝置儲存),並應有一份資料需離線儲存或異地儲存,這樣即使資料儲存地方出現火災等突發情況,其他地方至少仍有一份備份資料是安全的。只要遵從 3-2-1 備份原則,不論是對於勒索軟件還是災難復原都能足以應對。

麥振輝亦建議中小企可以考慮雲端備份方案,將其看作是異地備份的其中一個選擇。他表示明白中小企有成本上的考慮和預算有限,但目前其實不少雲端儲存方案的成本已大幅下降,並可按用量收費,重要的檔案應該需要有所備份,即使是最簡單只具備基本功能的 Windows 系統內置的備份功能也應該啟用,確保不時之需。

總結:企業不能節省新軟件開支

綜合專家結論,勒索軟件就跟絕症差不多,能成功醫好的機會不是沒有,但失敗的機會更大。勒索軟件的加密並不能依靠防毒軟件廠商拆解,因此事前提防比事後解套來得容易。但就如專家所指,黑客愈來愈精明,即使事前已安裝防毒軟件,也絕不擔保不會中招,所以備份方案也必須包括在內。

目前多家防毒軟件廠商都開始在新版軟件中加入「沙盒」等功能,藉此測試未知程式(Unknown Program)是否惡意軟件。Kaspersky Endpoint Security 防護方案便屬其一,新版本透過 System Watcher 的功能可監視可疑程式的舉動,甚至可預先進行備份保護,把遭惡意加密的檔案回溯還原。因此企業不能節省新軟件開支,以免無法得到完善的保障。

文章轉載自 unwire.pro 中小企資訊保安專區,原文連結:http://unwire.pro/2016/02/02/strategies-of-smbs-respond-to-ransomware/feature/