針對智能手機的惡意程式數量越來越多,Android 用戶在官方的 Google Play 也有機會下載到「有料」應用程式的情況下,在非官方渠道下載的風險更是不敢想像。近日卡巴斯基實驗室便展示了一款名為 Loapi 的手機木馬程式,不但綜合了多種惡意程式的功能,更由於持續高度消耗手機資源,電池有機會過熱而發脹,隨時做成物理破壞的危險。

傳播和感染

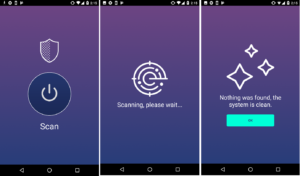

Loapi 系列的惡意程式通常透過廣告活動傳播,用戶會被引導到攻擊者預先設下的惡意網上資源,下載相關的檔案,卡巴斯基實驗室的研究人員找到超過20個網絡資源,其網域名稱都是「參考」知名的防毒方案甚至有名的色情網站,下方就是 Loapi 把自己隱藏在知名防毒方案或色情網站下的應用程式圖示。

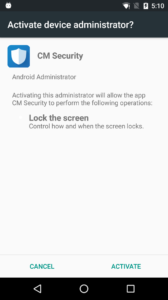

當大意的用戶完成下載程式,應用程式便會嘗試取得裝置的管理員權限,一直向用戶提出要求直至對方答應為止。惡意程式也會檢查裝置有否「Root機」,不排除往後會追加更多相關的惡意程為。

當成功取得管理員權限之後,惡意應用程式可能會隱藏自己的圖示,又或者偽裝成各種防毒軟件的活動,因應用戶最初信以為真的偽裝應用程式類型而定。

自我保護

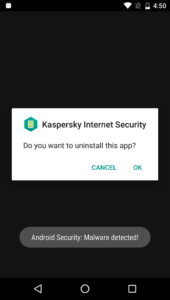

Loapi 積極地對抗任何企圖撤銷其管理員權限的「敵人」,如果用戶企圖取消它的權限,惡意程式便會鎖上螢光幕和關上裝置管理員設定視窗,再執行特定指令,恐嚇用戶會因此用去手機所有資料。此外,Loapi 另一種自我保護機制是能夠從黑客的 C&C 伺服器接收「危險」應用程式名單,並監視該名單上的「危險」應用程式的安裝和執行,一旦發現安裝或執行,木馬程式便會顯示假訊息,訛稱發現到惡意程式並要求用戶刪險,該訊息會不斷出現,所以即使用戶拒絕要求,該訊息會一直不斷出現,直至用戶屈服為止。

多種惡意功能於一身

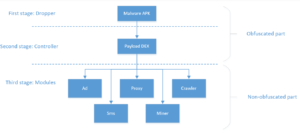

從惡意程式的結構圖可以看到 Loapi 具備多個模組性的惡意功能,當中包括廣告、SMS 和 挖礦等常見惡意功能,以下是各個模組的簡介:

廣告模組的目標和功能:

此模組會在用戶的裝置上瘋狂地展示廣告,也可以暗地裡提高廣告排名,其功能包括:

– 展示影片廣告或橫幅

– 打開指定網址

– 在裝置上製作抓徑

– 顯示通知

– 在常用的社交網絡中開啟網頁,包括 Facebook、Instagram 和 VK

– 下載和安裝其他應用程式

SMS 模組的目標和功能:

本模組用於不同文字訊息的操作,每隔一段時間向 C&C 伺服器發出請求,以取得相關的設定和命令,其功能包括:

– 發送 inbox SMS 短訊到黑客的伺服器

– 回覆收到的訊息 (從 C&C 伺服器中接收)

– 對指定號碼傳送指定的文字 (所有資料來自 C&C 伺服器)

– 根據特定指令刪除收件箱和寄件箱內的 SMS 訊息 (指令由 C&C 伺服器發出)

– 執行要求到指定網指和執行指定 Javascript

網絡爬蟲模組的目標和功能:

此模組用來隱藏從網頁中執行 Javascript 以登記收費服務,有時候服務供應商會向用戶發送短訊要求確定,這時候惡意程式便會利用 SMS 模組的功能自動發送回覆,同時也具備網絡爬蟲功能,篡改網絡索引,此模組也會聯同廣告模組一同運作,在測試的 24 小時中嘗試打開接近 28,000 條單獨網址。

代理伺服器模組的目標和功能:

這個代理模組執行 HTTP 代理伺服器讓黑客能夠發送 HTTP 命令到受害者的裝置,此功能可以用來對指定目標發動 DDoS 攻擊,也可以轉換裝置接駁互聯網的方法,例如由流動網絡轉到Wifi。

挖礦 Monero 模組的目標和功能:

此模組使用了 Android 版本的挖礦程式,收集虛擬課幣 Monero (XMR)。

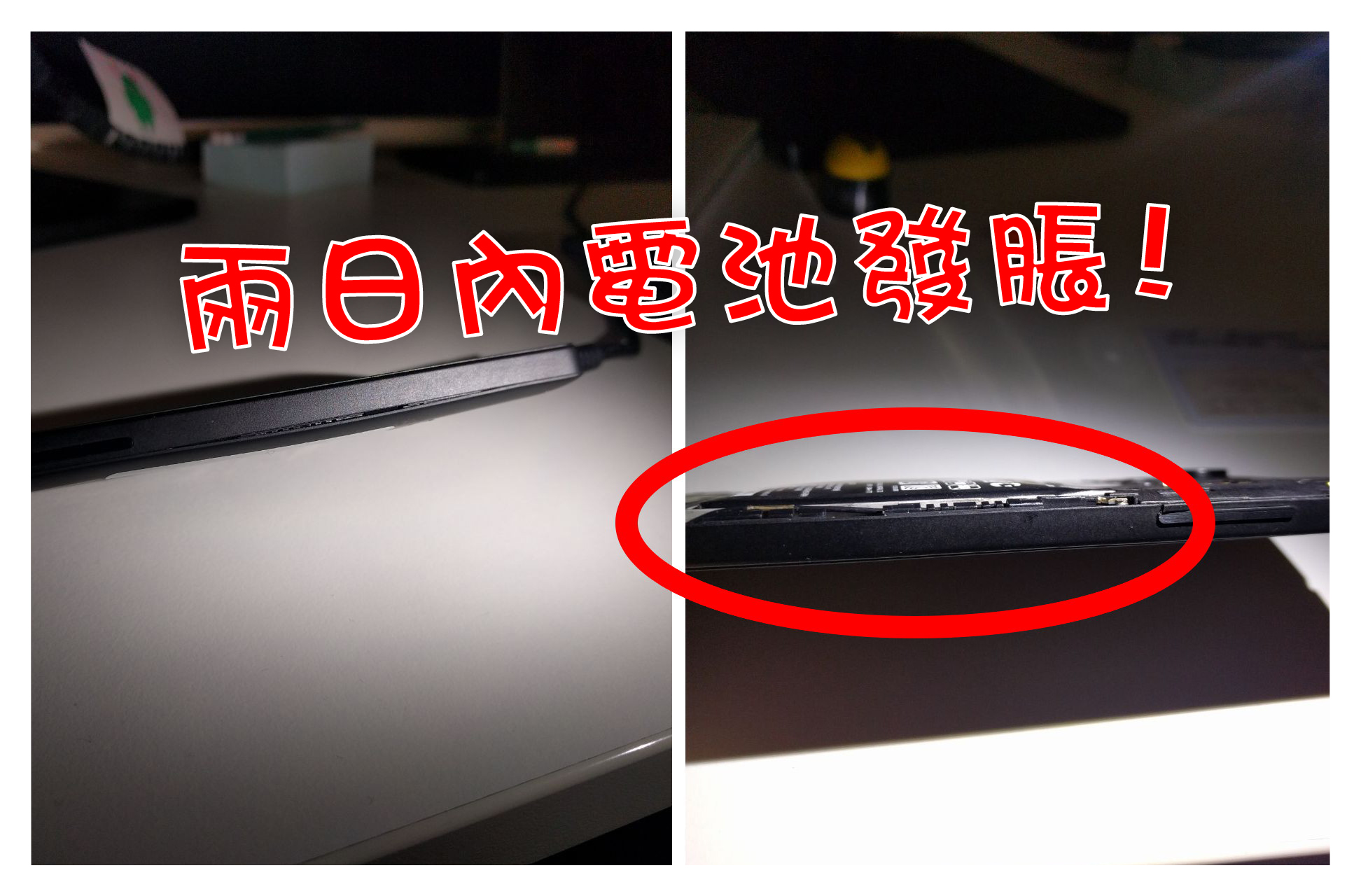

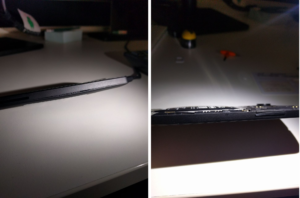

惡意行為引致電池過熱

卡巴斯基實驗室的研究人員對 Loapi 進行分析的時候發生一段小插曲,該裝置因為持續執行「挖礦」工作和對外傳輸,在兩日內導致電池過熱而發脹,為受害者增加多一重風險。

Loapi 的製作者把接近所有攻擊都集於一身,利用木馬程式令用戶登記付費服務,發送 SMS 短訊到任何號碼,產生流量和顯示廣告賺錢,再利用運算能力挖礦賺虛擬課幣,也可透過用戶的裝置在互聯網上進行不同的行為,唯一暫時未出現的就是間諜功能,不過由於惡意程式具備木馬功能,意味著往後可以隨時隨地追加到裝置之內。

資料來源:Securelist