活用Kaspersky現有功能嚴防ExPetr加密勒索威脅

Endpoint Security 10 & 11詳細設定教學

加密勒索程式ExPetr出現已有一段時間,但至今仍在暗地裡活動而且持續進化,它利用經過調整的EternalBlue和EternalRomance安全漏洞,在公司的網絡內散播ExPetr,雖然Kaspersky產品的被動偵測和行為分析都能偵測,但依然建議利用現有Endpoint Security的功能,進一步強化對持續進化的ExPetr嚴加防範。

穩固基本防護的三個步驟:

- 安裝官方Microsoft patch堵塞安全漏洞 (檢查安裝狀態) (已終止支援的系統)

- 確保所有保護機制已經啟動,句括與Kaspersky Security Network連線和已啟動Behavior Detection及Remediation Engine (KES10為System Watcher)裡所有預設設定。

- 更新所有使用中的Kaspersky產品資料庫

活用現有功能加固防護

我們同時建議透過「Application Privilege Control」(KES 10版本)或「Host Intrusion Prevention」(KES 11版本)功能來進一步加固防護,預防惡意程式改動某些關鍵檔案,以下是Security Center的設定教學:

Kaspersky Security Center 10 & Kaspersky Security Center 11設定步驟

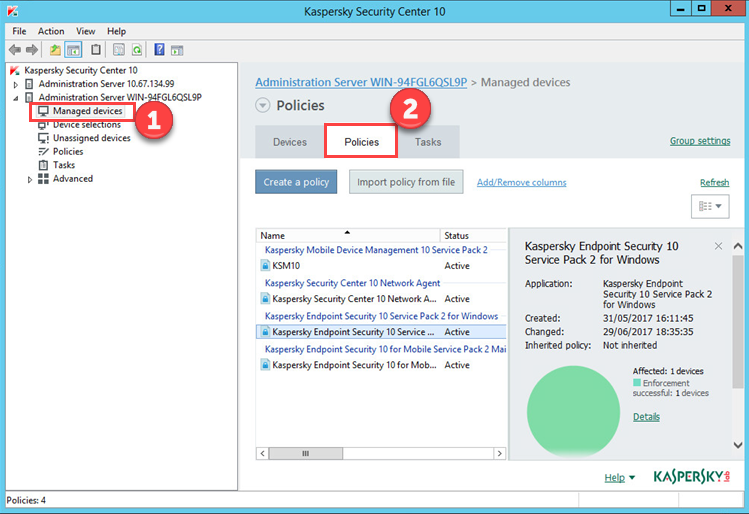

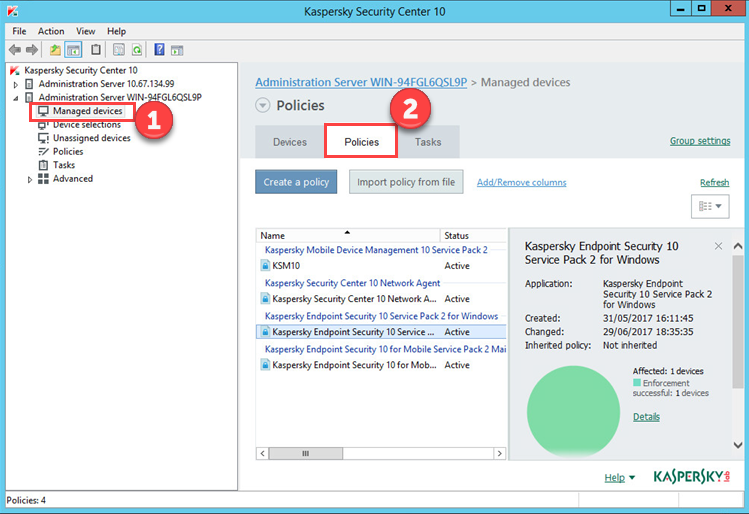

(1) 在Kaspersky Security Center的Managed devices → Policies

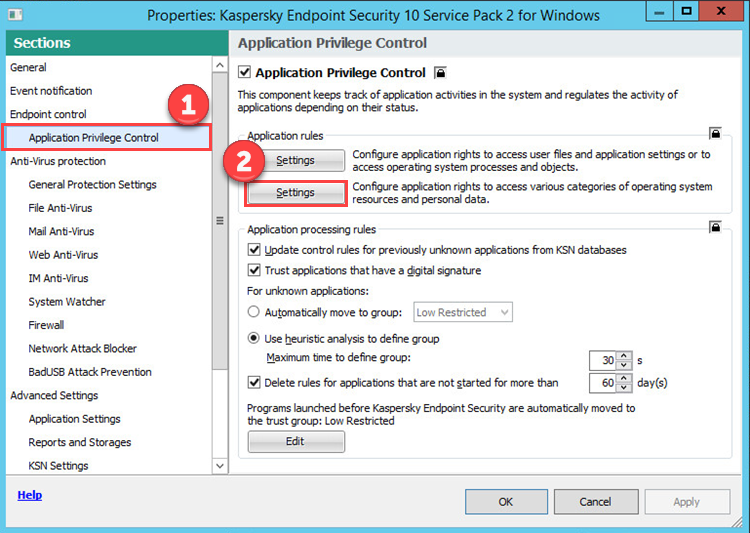

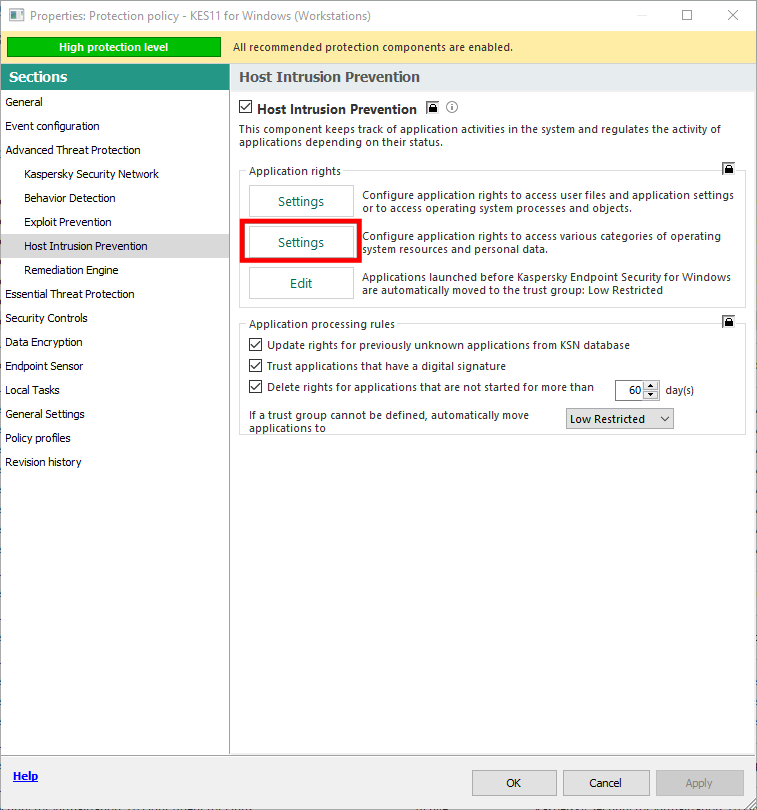

(2) 打開Kaspersky Endpoint Security policy的內容然後進入Application Privilege Control再點擊Configure application rights to access various categories of operating system resources and personal data的Settings。 (KSC11: 在Advanced Threat Protection → Host Intrusion Prevention → 點選Configure application rights to access various categories of operating system resources and personal data項目的Settings。)

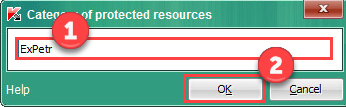

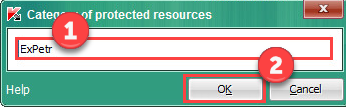

(3) 點選Personal data再按Add和選擇Category

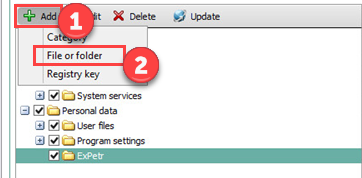

(5) 選擇新增類別點擊Add然後選擇File or folder

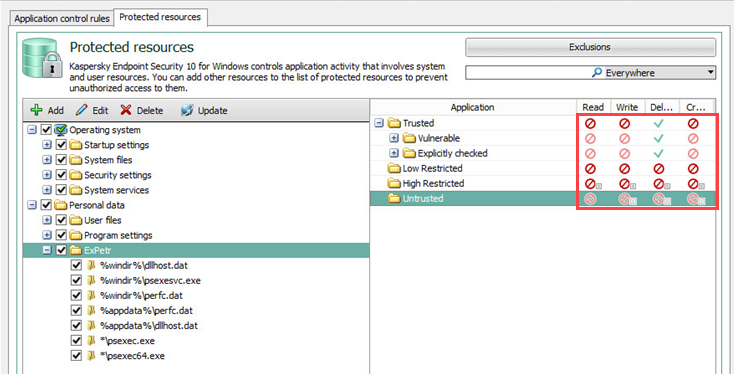

(6) 於Name的位置填上名稱再點擊Browse鍵並在Object輸入以下檔案路徑:%windir%\dllhost.dat

- %windir%\psexesvc.exe

- %windir%\perfc.dat

- %appdata%\perfc.dat

- %appdata%\dllhost.dat

- *\psexec.exe

- *\psexec64.exe

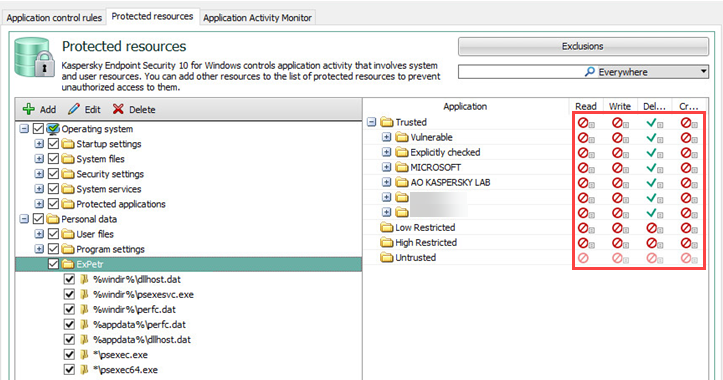

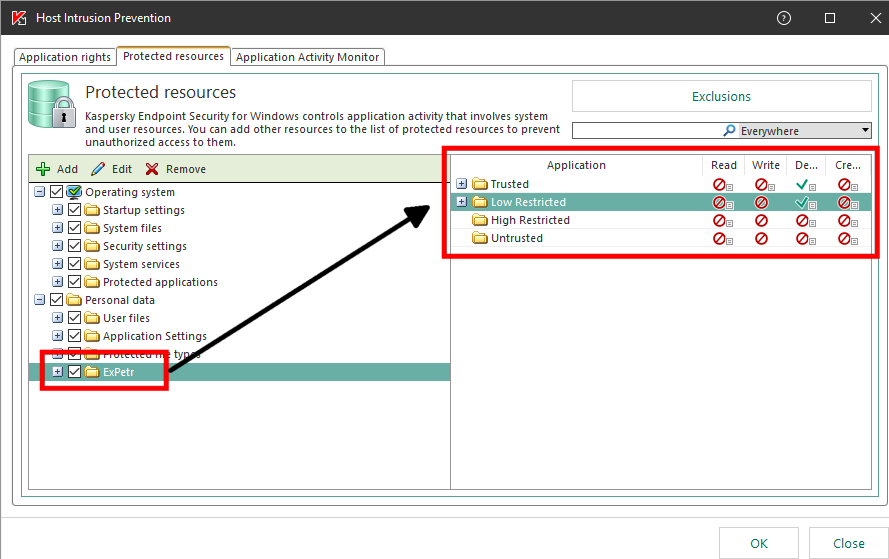

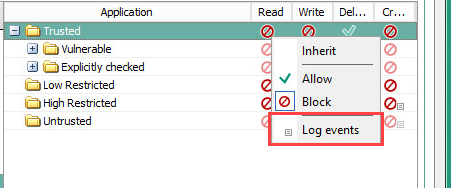

(7) 設定ExPetr的存取權限,我們建議封鎖Write、Delete和Create動作(除了Trusted Delete)。(KSC11: 於Protected resources內的ExPetr限制存取權限,我們建議封鎖Read、Write、Delete和Create動作(除了Trusted Delete和Low Restricted Delete。)

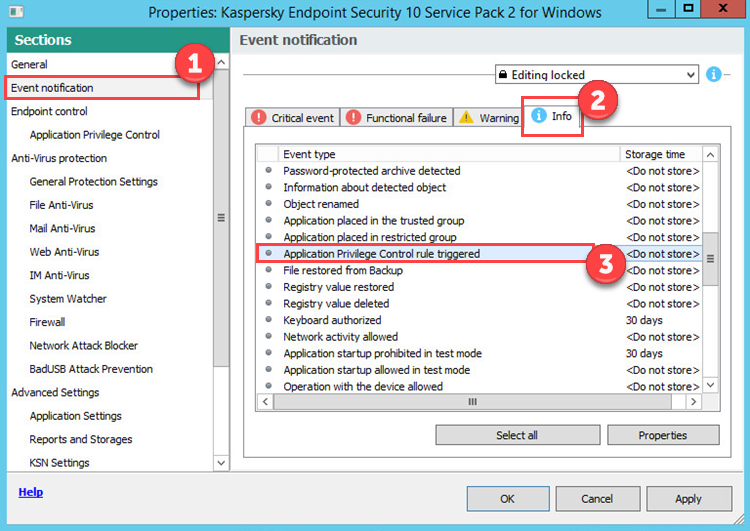

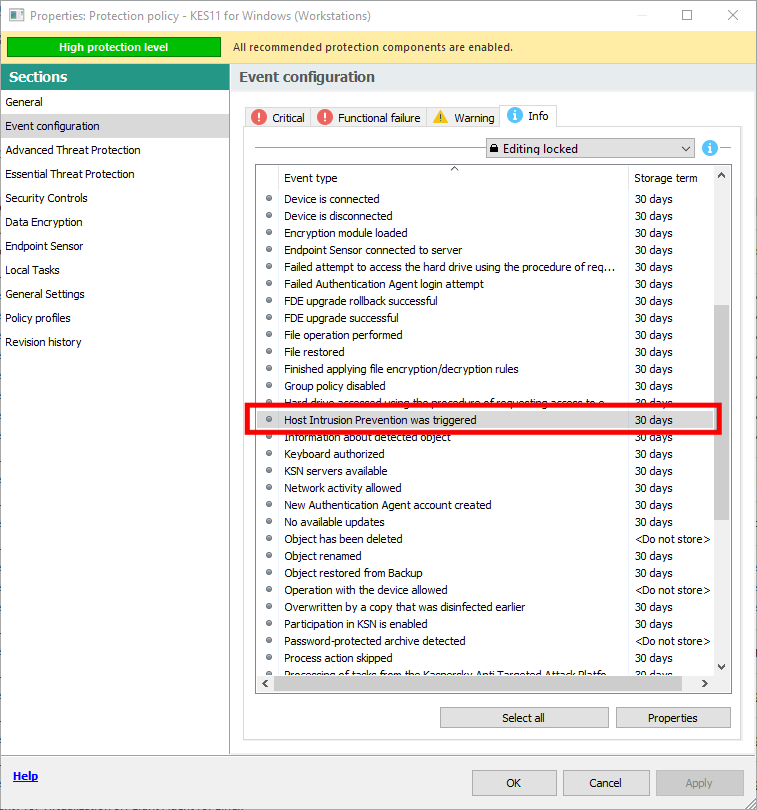

(9) 到Event notification部份打開Info,進入Application Privilege Control rule triggered (KSC11: 到Event configuration的Info內進入Host Intrusion Prevention was triggered內設定通知。)

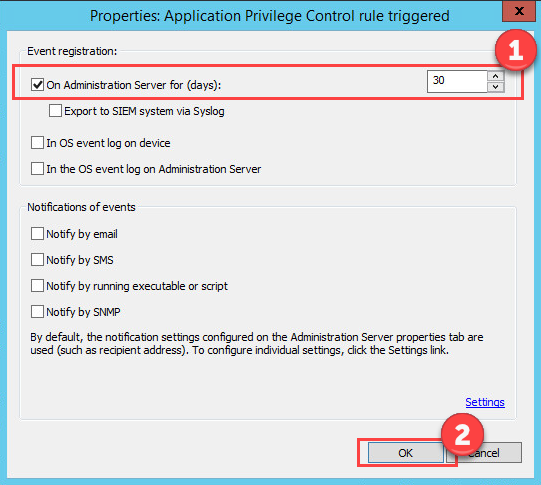

(10) 點選On Administration Server for (days),如果有需要可以設定把event傳送到電郵箱。

(11) 儲存設定

Kaspersky Endpoint Security 10 & Kaspersky Endpoint Security 11 Local Setting

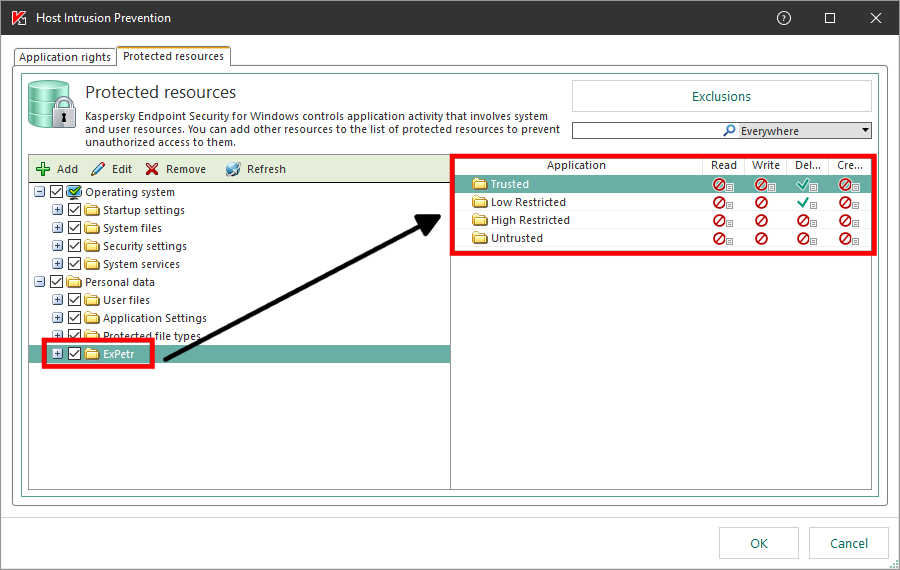

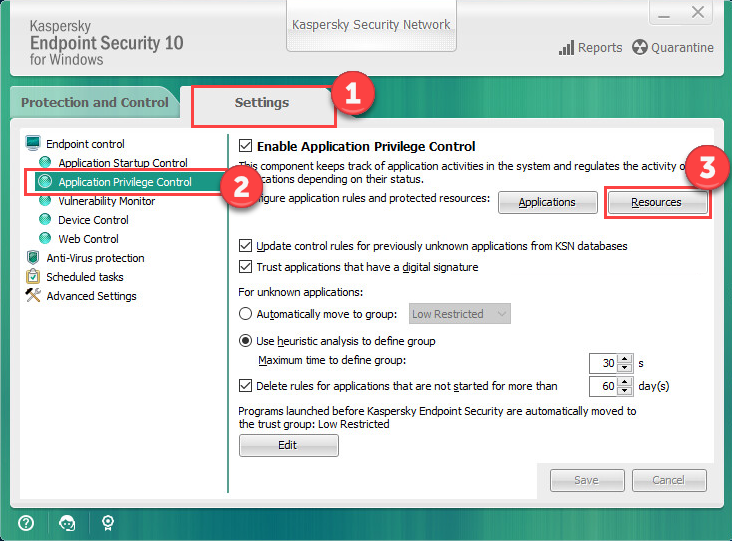

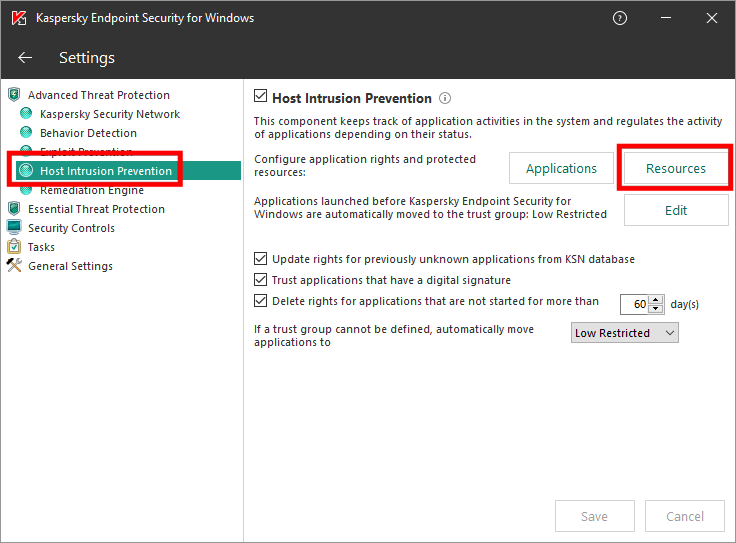

(1) 在Kaspersky Endpoint Security for Windows的Settings內選擇Application Privilege Control然後點擊Resources。(KES11: 在Advanced Threat Protection的Host Intrusion Prevention內點擊Resources。)

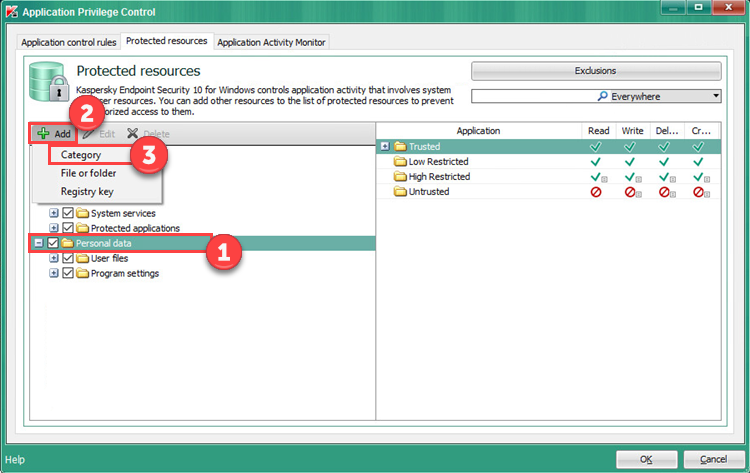

(2) 選擇Personal data然後點擊Add和點選Category

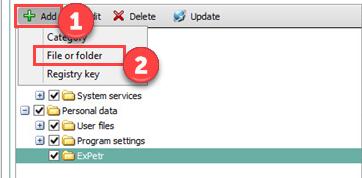

(4) 新增category點擊Add鍵然後選擇File or folder

(5) 於Name的位置填上名稱再點擊Browse鍵並在Object輸入以下檔案路徑:

- %windir%\dllhost.dat

- %windir%\psexesvc.exe

- %windir%\perfc.dat

- %appdata%\perfc.dat

- %appdata%\dllhost.dat

- *\psexec.exe

- *\psexec64.exe

(6) 設定ExPetr的存取權限,我們建議封鎖Write、Delete和Create動作(除了Trusted Delete)。(KES11: 於Protected resources內的ExPetr限制存取權限,我們建議封鎖Read、Write、Delete和Create動作(除了Trusted Delete和Low Restricted Delete。)