美國的輸油管公司Colonial Pipeline近日因為受到加密勒索攻擊而舉世知名,雖然暫時仍未公開攻擊的詳細資料,但從媒體報導破碎的資料中,可以知道部份公司對於災後處理的方法,或多或少都能給我們上寶貴的一課。

網絡攻擊影響期油價格

加密勒索攻擊在當地時間5月7日襲擊Colonial Pipeline,公司管理為美國東岸地區供應燃油的最大型管道,受事件影響員工需要關閉部份資訊系統,部份原因是某些電腦遭加密,另一個原因是預防感染擴散,結果導致東岸燃料供應受阻,令期油價格上升4%,為了減輕傷害,公司計劃增加燃油輸送量。

公司也一直回復系統,但根據Zero Day部落格的資料,問題似乎並非在於服務網絡,而是在收費系統之上。

FBI封鎖外洩數據

現代的加密勒索攻擊並不只是加密資料,然後勒索解密的贖金,同時也會盜竊資料提高勒索的威力,在Colonial Pipeline的個案中,攻擊者從公司網絡盜取了100GB數據。

然而,根據外媒報導,公司聘請的外部事故調查員迅速清楚發生了甚麼事,和哪裡的資料被盜,然後聯絡FBI。FBI接報後通知儲存擁有上載被盜資料伺服器的ISP,並把它從網絡上隔離,令網絡犯罪份子無法存取從Colonial Pipeline盜取的資料,迅速的行動有助減輕部份傷害。

雖然知道發生了甚麼事並不會令公司的主要管道回復正常,但在傷害層面,至少遠比可想像的傷害為低。

DarkSide

據外媒報導,公司受到DarkSide的加密勒索攻擊,它能在Windows和Linux上執行,Kaspersky產品偵測該惡意程式為Trojan-Ransom.Win32.Darkside和Trojan-Ransom.Linux.Darkside。DarkSide使用強力的加密運算法,令沒有金鑰來復原數據變得不可能。

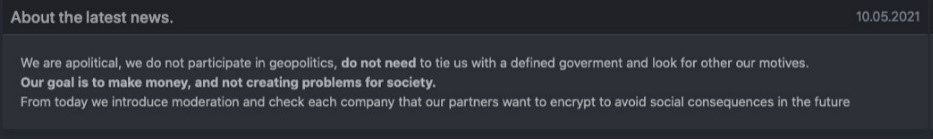

表面上DarkSide組織看起來像個網上服務供應商,擁有服務台、PR部門和傳媒中心,網站上其中一條訊息提到他們攻擊的源動力是金錢,而非政治。

DarkSide組織使用加密勒索服務(ransomware-as-a-service)模式,向發動攻擊的伙伴提供軟件和相關基建,其中一個伙伴就是負責攻擊Colonial Pipeline。根據該組織自稱,他們無意對社會造成嚴重影響,往後會密切關注中介選定的受害者,但無疑只是PR的技巧。

防範加密勒索的注意事項

要防範加密勒索攻擊,Kaspersky的專家建議:

- 禁非止必要的公共網絡至遠端桌面服務的連線(例如RDP),這種服務需要經常使用強力的密碼組合。

- 為遙距工作員工連接公司網絡的裝置的VPN方安裝最新的補丁

- 更新所有連接網絡的軟件以堵塞安全漏洞

- 集中防禦策略在偵測橫向移動和數據外洩,特別是對外的傳輸。

- 定期備份數據,確保在緊急事態下能夠隨時存取備份。

- 通過threat intelligence數據瞭解最新的攻擊戰略、技術和步驟

- 使用Kaspersky Endpoint Detection and Response和Kaspersky Managed Detection and Response類似的方案協助在早期制止攻擊

- 培訓員工在公司環境的安全考慮

- 使用可靠的Endpoint Protection去對抗漏洞的利用,偵測異常的活動,並回復惡意修改和復原系統。

資料來源:Kaspersky Blog