銀行木馬程式傳統上都瞄準用戶的網上理財服務,收集資料或其他裝置建立殭屍網絡用作將來攻擊之用,然而隨著時代進步,部份銀行木馬也增強了它們的功能,有部份新增取得裝置深層存取權限的功能,從而可以進行交易、加入惡意編碼、錄影等等不同功能,而且針對的不再是網上理財的用戶,習慣網上購物的用家也成為目標。

14 款惡意程式狙擊電子商貿品牌

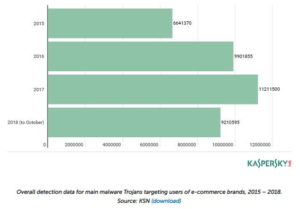

根據卡巴斯基實驗室的數據,有 14 款惡意程式正瞄準電子商貿品牌以盜取受害人的資料,其中包括:Betabot、Panda、Gozi、Zeus、Chthonic、TinyNuke、Gookit2、IcedID 和 SpyEye 等,全部都屬於銀行木馬程式,偵深到它們與電子商貿有關的活動自 2015 開始急速上升,估計到 2018 年底活動的次數將會是 2015 年的一倍!

攻擊方式

木馬程式利用電子商貿品牌去狩獵用戶的登入、密碼信用卡、電話號碼等個人資料,為了達到目的,惡意程式會截取目標網站上輸入的資料,修改網頁內容或重新導引用戶到釣魚網站。

例如,木馬讓網絡罪犯能夠在幕後監視用戶的網上行為,追蹤被入侵用戶去過的網站,當木馬程式發現用戶正在瀏覽目標的電子商貿網站,便會啟動「form-grabbing」功能,這個功能讓罪犯可以儲存用戶在網站上輸入表格時的所有資料。在電子商貿網站,表格通常包括登入、密碼、信用卡號碼和保安碼,如果交易沒有使用雙重認證破定的話,犯罪份子就能有機可乘盜取用戶的金錢。

服裝品牌成主要攻擊對象

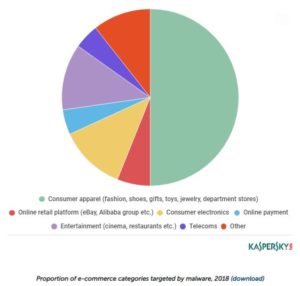

14 款惡意程式總共瞄準 67 個消費者向的電子商貿網站,其中有 33 個屬於服裝、百貨公司、玩具和珠寶網站,8 個為消費者向電子產品網站,8 個為娛樂及遊戲網站,3 個是知名的電訊網,2 個網上付費網站和 3 個網上零售網站等。當中以 Betabot 瞄準的目標多達 46 個品牌,也是唯一一款木馬程式瞄準娛樂和遊戲網站,Gozi 和 Panda 分別瞄準 36 和 35 個網站緊隨其後。

資料可出售或作洗黑錢用途

黑客盜取用戶的資料後,其中一個獲利的方法是出售個人資料,根據卡巴斯基實驗室的研究,只需簡單地從 Google 上搜尋,就能夠找到超過 300 萬組個人資料正在出售,最高價錢的資料通常來自被入侵的購物帳號。

另一個令黑客獲利的做法,可能是透過盜取帳戶進行洗黑錢的工作,利用受害者帳號在網站上購物,由於那些帳號看起來是舊有客戶,所以並不會觸發戶欺詐措施,然後黑客再把貨物變賣,令違法得來的金錢變「乾淨」。

受影響區域

在 2018 年,惡意程式從電子商貿品牌牌盜取資料的情況,在歐洲國家特別活躍,其中包括:意大利、德國和法國,而北美、俄羅斯及新興國家的同類型活動也相當活躍。單以 Betabot 為例,意大利佔了 14.13%、德國 6.04%、俄羅斯 5.5%、印度 4.87%。Gozi 也有相似的數字,意大利佔 19.57%、俄羅斯 13.89%、巴西 11.96% 和法國 5.91%。

網上購物建議

在這個節日氣氛中保持購物安全,建議用戶參考以下因素:

如果你是消費者:

. 用作網上購物的裝置內必需安裝和更新強力的保安方案,避免在看似有潛在危險、相似但有殘缺的受信任品牌的網站上購物。

. 不要點擊電郵或社交媒體上的不明連結,即使來自你認識的人,除非這是你在等待的訊息。

如果你是網上品牌或銷售商:

. 使用信譽良好的支付服務,保持網上交易和付款平台軟件最新狀態,每個新更新可能包括重要補丁令系較少機會讓網絡罪犯有機可乘。

. 使用度身訂製的保安方案保護生意和客戶

. 注意購物客戶的個人資料,根據公司和客戶類型使用防欺詐的方案。

. 想想在網上支付交易帳號上保存多少金錢,金額越多,帳號對黑客就有更高價值。

. 限制嘗試交易的次數,並使用雙重驗證措施。