近日傳媒接二連三報導多家大型機構遭受加密勒索攻擊,而根據外媒報導,最新的受害者是愛爾蘭的醫療保健系統Health Service Executive遭加密勒索,HSE決定關閉資訊系統進行調查和避免進感染一步擴散,並拒絕繳交鉅額贖金,幸好事件並沒有打斷疫苗注射計劃。

攻擊概要

根據HSE的描述,這次的事件經由非常複雜、人手操作的加密勒索攻擊,對他們的服務造成極大破壞。這種事故特別難以應付,因為網絡犯罪份子會在攻擊途中調整他們的策略和特定目標。

現時外部和執法部門的網絡安全專家正合力進行調查,暫時仍在初步階段,然而HSE的代表假設這次攻擊的主要目標是儲存在機構伺服器內的資料。受事件影響的Rotunda Hospital發言人表示,HSE統一病人登記系統成為了傳播渠道,幸好攻擊並未影響救設備,只是欠缺了醫療記錄。

幕後黑手和目標

根據網絡安全網站的報導,事件中加密勒索程式Conti的幕後黑手曾經聯絡HSE的代表,並要求接近2000萬美元的贖金,他們聲稱在加密收據之前已潛伏在HSE的網絡超過兩星期,而且下載了接近700GB的未經加密檔案,包括個人資料、合約、財務文件,威脅如果不滿足他們的要求,將會把有關資料公開,而愛爾蘭總理已經拒絕支付贖金。

醫療機構防範加密勒索的要點

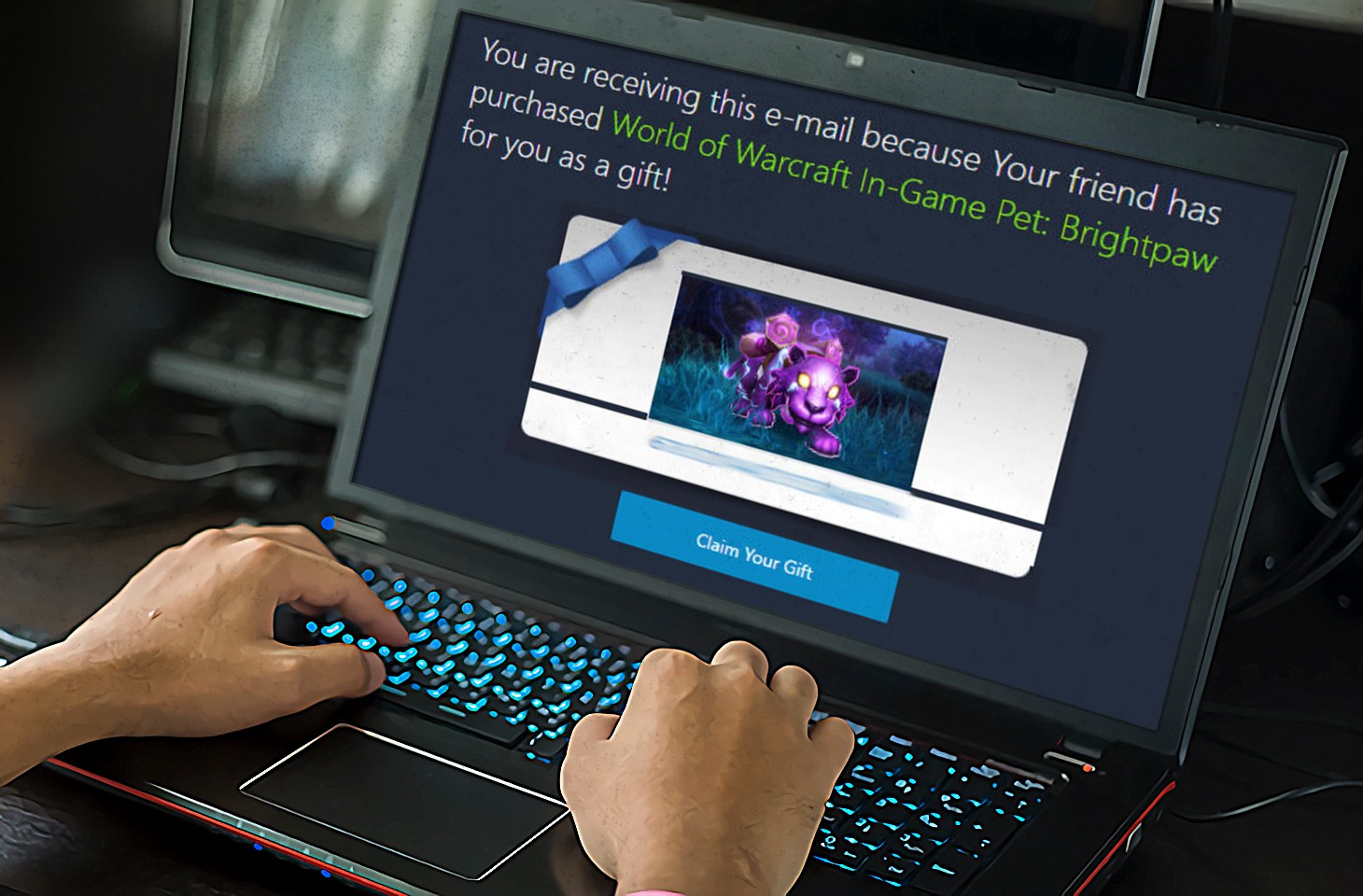

加密勒索攻擊對全球醫療機構的威脅正持續升溫,為了把感染風險降到最低,我們建議優先防護遙距存取工具和電郵系統,因為他們是加密勒索攻擊最常見的進入點,此外,員工的安全意識也是非常重要的因素。我們還建議:

- 提升員工對現代網絡安全的意識,包所有員工都包含在網絡安全的考慮之內。

- 盡最大可能免遙距連結內部網絡

- 維持嚴格的密碼措施,要求所有密碼唯一、複雜和安全。

- 適時安裝安全補丁和更新

- 在所有連接互聯網的裝置使用可靠的保安方案,包括醫療設施和Kiosks。

- 保護機構的電郵伺服器,有佷多威脅都由這途徑進入公司架構之內。

此外,Endpoint Detection and Response類型的方案能在早期協助偵測加密勒索威脅,簡化應對行動和調查工作。

資料來源:Kaspersky Blog