通常加密勒索程式進入公司網絡,都是透過電郵、軟件漏洞或不被保護的遙距連線,透過「內鬼」部署惡意程式看似電影情節,但現實的證據顯示,部份攻擊者認為這種方法傳送加密勒索程式相當有效,正在招攬公司員工,並聲稱能取得部份贖金。

有創意的傳送計劃

聽起來好像很荒謬,但真的有人以濫發電郵的方式招攬公司內鬼,更在訊息中列明提供贖金的40%,以Bitcoin形式的100萬元,給任何願意在他們的公司主要Windows 伺服器上部署DemonWare加密勒索程式。

研究人員偽裝有興趣「協助」,結果收到一個檔案的連結,並具備指示去運行惡意程式,但電郵背後那位「人士」似乎在網絡犯罪方面欠缺經驗,研究人員在與他對話之中知道,對方是一名尼日利亞年輕男子,曾經在LinkedIn收集部份資深行政人員資料,後來他放棄了電郵惡意程式的計劃,因為他體會到公司強力的網絡安全系統存在。

經驗不足的攻擊者

為了說服公司內鬼他將會安全,網絡犯罪份子自稱加密勒索程式將會刪除所有犯罪證據,包括任何有可能的保安線索,並建議刪除執行檔去避免留下任何證據。這可能只是犯罪份子騙內鬼的計劃,事實上伺服器一旦被加密,他不會在意內鬼將面對甚麼事,同時也顯示他並不太理解數碼搜證設查工作的運作。

而決定使用DemonWare也顯示攻擊者的經驗不足,雖然仍然有人在使用DemonWare,但它相當不精密,它的編碼更能從GitHub找到源代碼,因為該惡意程式製造者只是為了顯示編寫加密勒索程式是如何簡單。

保持安全

雖然以上只是其中一個例子,但內部人士參與加密勒索攻擊是真實存在,其實和有人在網絡上執行勒索程式一樣,只不過是有人出賣公司系統的存取。地下市場一直存在販賣商用網絡,加密勒索的攻擊者經常從其他犯罪份子手上購買,稱之為Initial Access Brokers,專門出售機構網絡或雲端伺服器的遙距存取資料,心懷不滿或被解雇的員工可能會在暗網上出售有關情報。

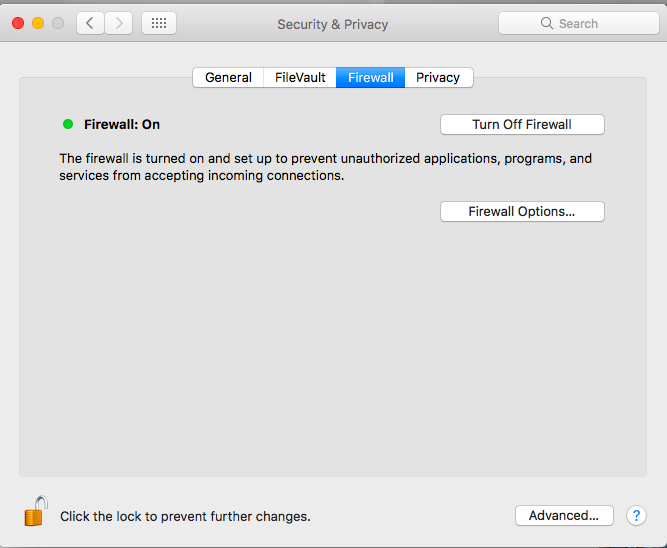

為了減低因為內鬼而被加密勒索攻擊者入侵網絡,我們建議:

- 盡量採取最少權限策略

- 小心保持嘗試存取公司網絡和伺服器的紀錄,當員工離職時解除權限和更改密碼。

- 在每台伺服器上安裝能對抗現代惡意程式的保安方案

- 使用Managed Detection and Response方案,協助在攻擊者造成傷害前確認網絡內的可疑活動。

資料來源:Kaspersky blog