惡名昭彰的Lazarus繼續在加密貨幣上「大展拳腳」,從去年12月中一個可疑檔案上載到VirusTotal,一個看起來是加密貨幣錢包的安裝檔案,在經過專家分析後發現,除了錢包,它還會傳送惡意程式到用戶的裝置,而且背後黑手正是Lazarus。

甚麼是Lazarus?

Lazarus是一個APT組織,這種組織通常資金充裕、開發複雜的惡意程式和專門進行針對性攻擊的集團,主要目標為工業或政治間諜,有時感興趣會進行偷錢,但不是他們的首要目標。然而Lazarus則是主動「求財」的APT組織,2016年曾攻擊孟加拉中央銀行,2018年以惡意程式感染加密貨幣交易所,2020年更染指加密勒索程式。

有後門程式的DeFi錢包

這次吸引到研究人員目光的,是一個被感染的合法去中央化加密錢包安裝工具DeFi,去中央化模式是沒有中介(例如銀行),所以交易直接在用戶之間進行,近年DeFi技術日漸受歡迎,根據Forbes,放在DeFi系統內的資產價值由2020年5月至2021年5月間增加接近88倍,難怪受到網絡犯罪份子注意。

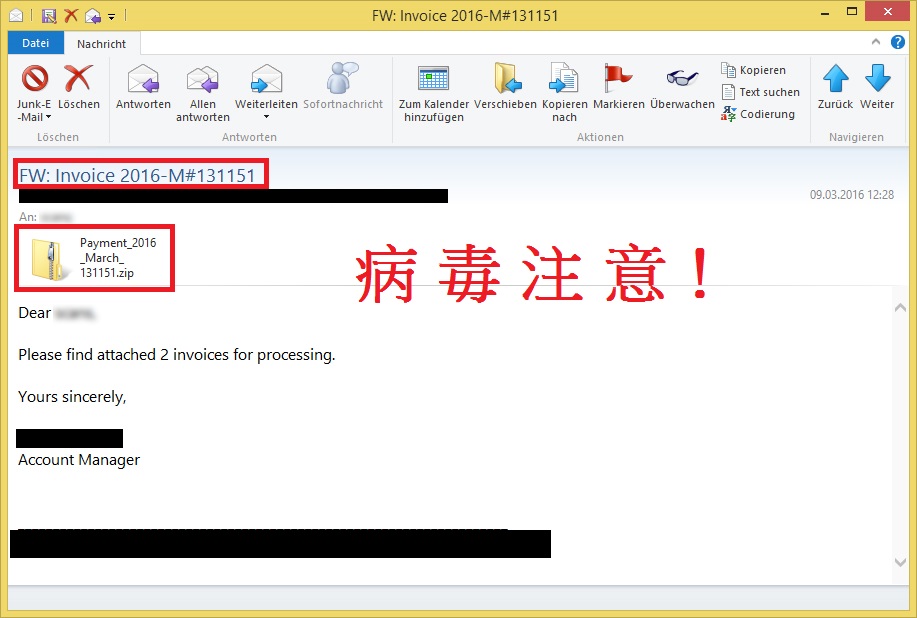

網絡犯罪份子如何遊說受害者下載和安裝受感染的檔案完全不明,不過專家假設攻擊者對用戶發送針對性電郵或社交媒體訊息,與大量濫發郵件不同,這種訊息度身設計特地為指定收件者,所以極具說服力。在任何情況下,當用戶執行安裝檔,便會產生兩個執行程式,一個是惡意程式,另一個是「清潔」的加密錢包安裝工具,惡意程式偽裝成Google Chrome瀏覽器,並複製清潔的安裝工具,由於會立即執行所以用戶不會產生懷疑,而隨著錢包的安裝完成,惡意程式也會持續在背景中運作。

遙距控制的後門程式

DeFi錢包中的惡意程式是一款後門惡意程式,因應幕後黑手的意圖,可以透過後門程式收集資料,或藉此進行遙距控制裝置,具體來說它能夠:

- 開始和終止程序

- 在裝置上執行指令

- 下載檔案到裝置,剛除檔案,從裝置發送檔案到C&C伺服器。

這意味著一旦攻擊成功,惡意程式能關閉防毒軟件然後為所欲為,也可以下載其他惡意程式,更詳細的技術資料可以瀏覽Securitelist的文章。

如何不變成受害者

如果擁有加密眞幣,當接收到任何訊息遊說來源不明的程式時提高警惕,安裝可靠的防護方案以策安全。

資料來源:Kaspersky Blog