研究人員又再從WhatsApp修改模組中發現惡意行為,這次是YoWhatsApp會暗中下載Triada木馬程式到智能手機,不但顯示廣告和替用戶訂閱收費的服務,更會盜取WhatsApp帳號,以下是有關的詳情以及防範方法。

不要送羊入虎口

資訊安全最重要的法質應該是把降低風險,為達到這個目的應該:

- 不要瀏覽可疑網站,可能含有惡意廣告甚至網絡釣魚詐騙。

- 不要經BT下載已遭破解的程式,因為內裡有很大機會含有盜取密碼的木馬程式。

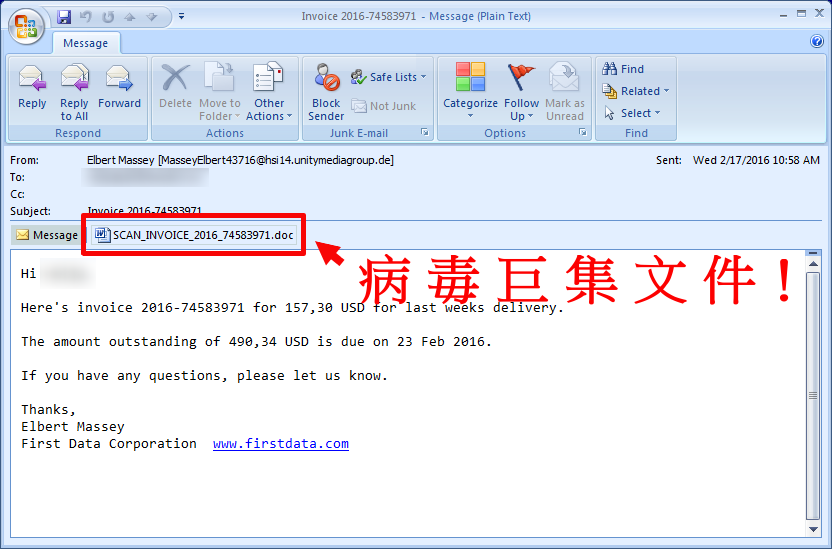

- 不要點擊從不明地址發送的電郵內的連結,也不要打開附件,當中可以是各式各樣的惡意程式。

正所謂小心駛得萬年船,與此同時,保持防毒軟件開啟和更新到最低版本,可以在意外發生時多一重保險,不要心存僥倖測試自己的運氣,多思考一些常識已經能減少機會掉入詐騙陷阱。除了以上幾點,不要在非官方來源下載手機應用程式也相當重要,Apple和Google會對上架的應用程式進行核實,所以遇到惡意程式的機會會比較低(但不是零),至少比在公開平台直接下載和執行APK檔來得安全。

而就著文章的主題,不要使用非官方的通訊應用程式客端也是保安的要毒,由於客端與伺服器透過特別的協議交換數據,而很多通訊應用程式的協議都是公開的,這令製作非官方修改客端,新增功能變得可能,例如觀看其他用戶已刪除的訊息、建立大量發送訊息和客製界面等等,如果貪圖這些功能的話,代價可能就是自己的私隱。

甚麼是Triada?

Triada木馬程式主要以顯示廣告和為用戶訂閱收費服務,這次是YoWhatsApp又稱YoWA受到感染,應用程式以能夠傳輸700 MB檔案和提升速度等等作為招徠,成為黑客的目標原因可能是客戶群龐大,雖然它並未能夠在Google Play上架,但用戶能夠從第三方渠道,例如SnapTube上的廣告,然而SnapTube方面可能也沒有懷疑過廣告的目的是散播惡意程式。

墮入陷阱的受害者裝置會首先被安上Triada木馬程式,而且並非只有它,新的功能讓攻擊者能夠盜取WhatsApp需要的操作金鑰,有了心就能盜取帳號,以及透過受害者的通訊錄散播惡意程式和騙取金錢,結果受害者不能因為「被訂閱」付費服務而損失金錢,更會禍及親朋戚友。

保護自己的Android裝置

要避免成為Triada的受害者,謹記以下三條簡單的法則:

- 不要從不明來源下載應用程式,不妨直接在Android手機上封鎖Google Play以外的應用程式安裝。

- 不要安裝通訊應用程式客端的替代品,即使官方版本未能盡如人意,但至少比較可靠和安全。

- 安裝可靠的防護方案,偵測及封鎖不同的木馬程式或其他惡意程式。

資料來源:Kaspersky Blog