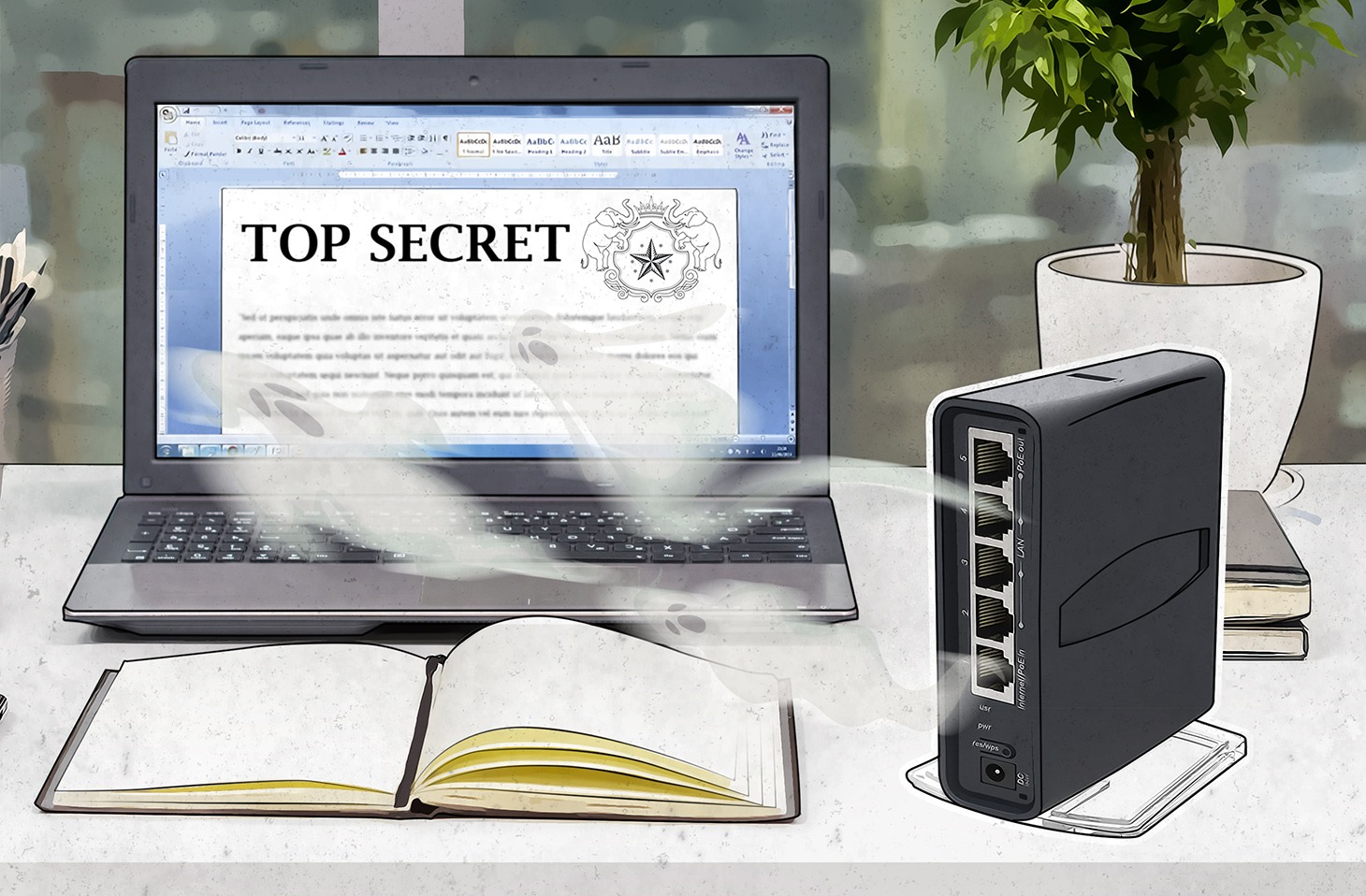

在剛過去的 Kaspersky Security Analyst Summit 上,研究人員公開了一個名稱為 Slingshot 的非常精密網絡間諜活動,主要針對 MikroTik 的路由器,直接取得路由器的控制權,繼而可以在網絡內的裝置收集截圖、鍵盤資料、網絡資料和密碼等等。

由下載 DLL 檔案入侵

Slingshot 攻擊 MikroTik 路由器的獨特之處,是攻擊者能夠利用某種手段,透過加入惡意的 DLL 檔案到其他合法的 DLL 包裝裡,由於日常的使用經會下載和執行 DLL 檔案,所以用戶難以察覺。然而,惡意的 DLL 其實是其他意程式的下載器,全部同樣也會被儲存在路由器之內。

此外,Slingshot 也會在內核模式中執行惡意程式,嘗試尋找有簽章而又存在漏洞的驅動程式,然後再利用它們去執行自己的編碼。

雙管齊下攻擊

Slingshot 使用兩個不同的模組同時攻擊內核模式和用戶模式,內核模式的模組稱為 Cahnadr,讓攻擊者能夠在受感染電腦取得完全控制權,沒有任何限制,而且它在執行代碼時並不會產生藍畫面,能夠增加其隱蔽性。而用戶模式的模組稱為 GollumApp,構成更加精密,內置接近 1,500 項用戶代碼功能。Slingshot 就是靠以上模組,達到收集截圖、鍵盤資料、網絡資料、密碼和桌面活動等等,而且全部無需倚靠零時差漏洞。

防偵測機制

Slingshot 更加危險的地方是它具有不同的方法逃避偵測,如果它發現有徵兆可能屬於搜證研究,它甚至會停止自己的組件運作,此外,Slingshot 在硬盤未使用的部份使用自己的加密檔案系統。

更新只能防護一半

如果使用 MikroTik 的路由器和 WinBox 管理軟件,用戶只需下載最新版本的程式和路由器已更新到最新版本的 OS,就能夠決一半問題,但 APT 的問題仍然持續,對一般用戶而言這方面的威脅比較不重要,但是如果是商業用戶就可能構成大問題,Kaspersky Anti Targeted Attack 平台就是為此而設的專家服務,用戶可以到網站瞭解更詳細資訊。