電影《廿二世紀殺人網絡》距離現在已經 20 年,近日 Agent Smith 的名字再次出現在網絡上,原因是一款已經感染了至少 2500 萬部手機的同名 Android 惡意程式,它會在受害者的手機上瘋狂推送廣告為黑客謀利。

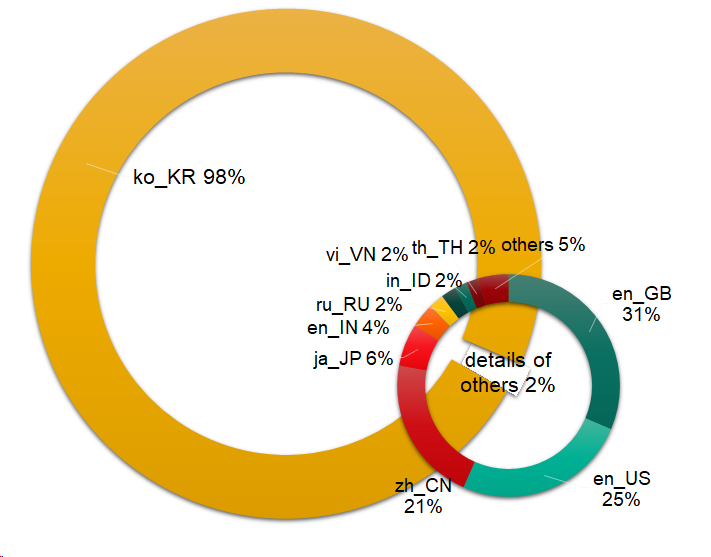

集中攻擊印度、巴基斯坦和其他亞洲地區

有研究人員發出警告,Agent Smith 惡意程式已經感染了 2500 萬部 Android 手機,這款惡意程式會把合法的惡意程式轉換為顯示廣告,而且據部導指惡意程式與一家中國機構有關,主要攻擊印度、巴基斯場和亞洲其他地區的用戶。

惡意程式主要針對未進行堵塞舊安全漏洞的裝置,其中漏洞「Janus」早在 2017 年已經發現,透過誘騙受害者在第三方應用程式商店上,下載偽裝為照片編輯工具、色情應用程式或遊戲,事實上是下載 Agent Smith 惡意程式,當進入受害者的手機後便偽裝為 Google Updater、Google Updater for U 等工具,並且把圖標隱藏令用戶難以察覺。

最多 112 個應用程式換成廣告

惡意程式會在目標手機上檢查應用程式,並把惡意廣告模組取代更新的補丁APK,達成以上條件正是通過 Janus 安全漏洞 (2017 年 12 月已補丁),容許惡意程式繞過 Android 的 APK 檢查,在受感染的裝置上取代任何應用程式。研究人員估計,每名受害者最多有 112 個應用程式被更換,以用作顯示廣告。

當完成事前工作後,Agent Smith 便會騎劫用戶的應用程式去顯示廣告,在某些情況下,原本合法的應用程式廣告部份也會被換成黑客的廣告 ID,變成為黑客謀利。

涉事機構位處廣州

Agent Smith 主要透過第三方應用程式商店「9App」散播,主客群包括印度 (印地語)、阿拉伯語和印度語用戶。根據分析 Agent Smith 的 C&C 伺服器,研究人員相信幕後主腦是位於廣州的一個機構,該互聯網公司表面上是協助中國 Android 開發人員發行和推廣應用程式到海外平台,C&C 伺服器域名主要是 a***d.com、a***d.net 和 a***d.org 及其子網絡 ad.a***d.org 和 gd.a***d.org。

主要攻擊 Android 5.0 裝置

Google 最新的 Android 版本是 9.0,而 Agent Smith 最活躍在 5.0 的裝置上 (40%),其次是 6.0 (34%) 和 8.0 (9%)。

資料來源:Threat Post