微軟警告一款新的加密勒索程式 PonyFinal 正蠢蠢欲動,專門攻擊企業的系統管理伺服器並作為擴大感染的源頭,而最獨特之處是會先潛伏在網絡內數個星期,令受害者難以察覺攻擊的來源。

人手操作的威脅

PonyFinal 是一款以 Java 為基礎的加密勒索程式,根據 Microsoft Security Intelligence 的 Twitter 內容,PonyFinal 並非自動化的攻擊,而是由人手進行操作,洩露受感染裝置環境的資料,然後水平擴散,並等待受害者最有機會支付贖金時,便對檔案進行加密。所有被加密的檔案副檔名為 .enc,再贖索的通知則只單純透過純文字檔。

暴力破解系統管理伺服器

PonyFinal 讓研究人員最感興趣的部份是傳播的方法,它會透過暴力破解公司的系統管理伺服器,再部署 VBScript 去執行 PowerShell,同時也會透過遙距操作系統去繞過活動記錄。惡意程式需要 Java Runtime Environment 去執行,所以在收集系統管理伺服器的資料時,同時會辨別有哪些端點已經安裝 JRE。

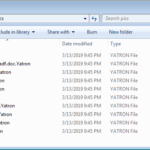

惡意程式通過 MSI 檔案傳送,內含兩個批次檔和加密勒索程式,以 UVNC_install.bat 建立名為 Java Updater 的日程工作,再呼喚 RunTask.bat 去執行惡意的內容 PonyFinal.JAR。

看準賺錢機會再出擊

PonyFinal 是近期故意潛伏和等待最佳時機,以達到最佳金錢收益的加密勒索程式,根據微軟的報導,上個月發現了數個加密勒索組織持續地對目標網絡進行存取達數個月之久,一直等待最佳時機,然後突然在 4 月的頭兩星期大舉出擊。

PonyFinal 使用了暴力破解和互聯網向裝置或伺服器的安全漏洞,再配合權限盜竊,近期連串人手操作的加密勒索活動都使用相同技術。要避免受到攻擊傷害就要具備基本的「衛生」,避免過弱的密碼組合,留意權限盜竊活動的跡象,並保似備份的習慣。

資料來源:Threat Post