與發送給一般用戶的網絡釣魚電郵相比,一般人可能會以為具針對性(通常是機構員工)的網絡釣魚攻擊,會來得更加精密和難以察覺,答案是「是」和「否」,其實除了APT等級的攻擊以外,一般的針對性網絡釣魚與大量濫發的攻擊技倆相似,以下為大家逐一揭露。

針對性網絡釣魚

顧名思義,針對性網絡釣魚的訊息帶有清晰的訊息,網絡犯罪份子對你的公司感到興趣,而且很有可能並非鬧著玩。因此負責資安的員工需要知道有沒有同事收到類似的電郵,從而準備對策和適時向人事處發出警告。所以我們建議IT員工應該定期檢查被過濾的電郵,尋找針對性網絡釣魚電郵的蹤跡,並且教導員工如何尋找相關的徵兆。

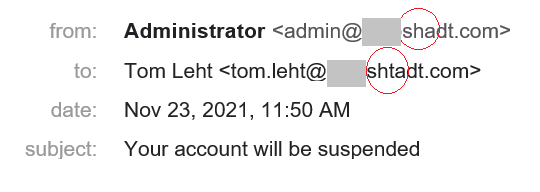

串錯公司名稱

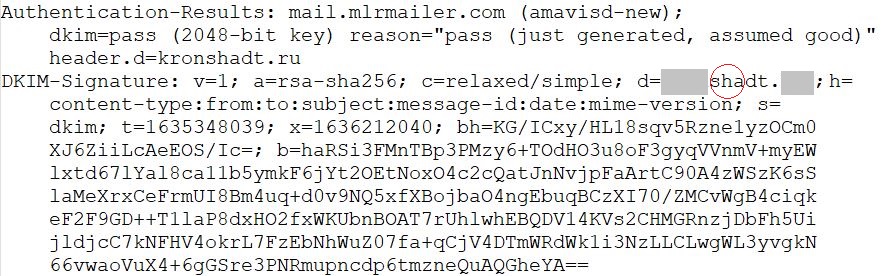

人腦的奧妙之處,就是並非經常接收整個詞語,只要看見相類似便會自動「補完」,有攻擊者就利用這一點,登記只有一兩個字差別的公司網域名稱,擁有這些網域名稱的犯罪份子可以設定DKIM簽署,令該電郵能通過所有檢查。

多了一個字的公司名稱

另一種愚弄收件者的方式,令同事以為另一邊登記了一個兩個字的網域名稱,例如顯示送件者本地分社或特定位置,在這種情況下,網絡犯罪份子傾向偽裝技術支援或保安人員。在現實中,每個保門的員工應該都擁有標準的公司電郵地址,沒有人會專門為保安部門專門設定額外的網域名稱,至於地區分社,如果存有疑問,不妨先檢查公司通訊錄的網域名稱。

特定的內容

當一封釣魚電郵提及你的公司(或更甚,提及收件者)名稱,這明顥是針對性網絡釣魚的徵兆,也有足夠理由敲響警號。

高度專門的題材

嚴格來說,題材異常專門也並不一定是針對性網絡釣魚,可能是某些大型釣魚詐騙之一,例如:攻擊者可能利用一次研討會參加者的電郵資料庫,可以以此作為題材發動大規模的網絡釣魚,但如果以相同手法攻擊特定公司的員工,這就屬於具針對性的網絡釣魚,作為資安員工需要懂得當中的分別。

最後,為了尋找潛在的針對性網絡釣魚蹤跡而不影響公司實際的保安,我們建議在電郵伺服器和員工的工作台上安裝具備反網絡釣魚功能的方案。

資料來源:Kaspersky Blog