教育機構成為加密勒索攻擊受害者持續增加,以下將透過一些真實的事故分享,解密贖金變成不公開被盜資料,解釋為何他們會容易成為攻擊對象,以及如何降低教育機構可能面對的風險。

2025 – 2026年教育機構遭受的攻擊

在2026年2月一家羅馬的歐洲最古老和最大的高級學府遭受加密勒索攻擊,內部系統停止運作了三天,據知情人士透露,犯罪份子向大學行政部發送連結要求支付贖金,點擊連結後會出現倒數時計,要求72小時內支付贖金,暫時仍然未知大學有否支付贖金。不幸的是,這事故並非特別例子,在2025年底攻擊者瞄準了另一家位於意大利小鎮的教育機構,而且在英國的高校也成為加密勒索的受害者,行政部門需要關閉行作兩天以回復IT系統,對事故進行評估,以及防範攻擊進一步在網絡內散播。

事實上,英國政府的研究表示這些事件是更大趨勢的一部份,根據2025年的數據,資安事故侵襲60%的中學,85%高中和91%的大學,在海洋另一邊的美國研究人員同樣發現,2025年第一季加密勒索攻擊全球教育界別按年增加69%,明顯是一個全球性的趨勢。

為何學校和大學容易成為目標

問題的核心是現代教育機構急速引入數碼服務到她們的運作,典型的學校或大學基建需要管理多種服務:

- 電子成績表和註冊簿

- 遙距學習平台

- 招式系統和儲存個人資料的資料庫

- 儲存教育資源的雲端儲存

- 內部教職員和學生的入口網站

- 教職員、學生和行政部門溝通用的電郵系統

當這些系統讓教育更加便利和容易管理,同時也增加了受到攻擊的面積,每個新服務和新增的用戶帳號都成為網絡釣魚的潛在大門,存取入侵或個人資料外洩。根據英國的研究,這些攻擊的起點通常都是網絡釣魚,由於教育界長期以來不在犯罪份子重點關注的範圍,對教職員和學生的姿安培訓沒有成為優先項,結果經驗深厚的教授也可能掉入冒認院長或校長發送的電郵陷阱。

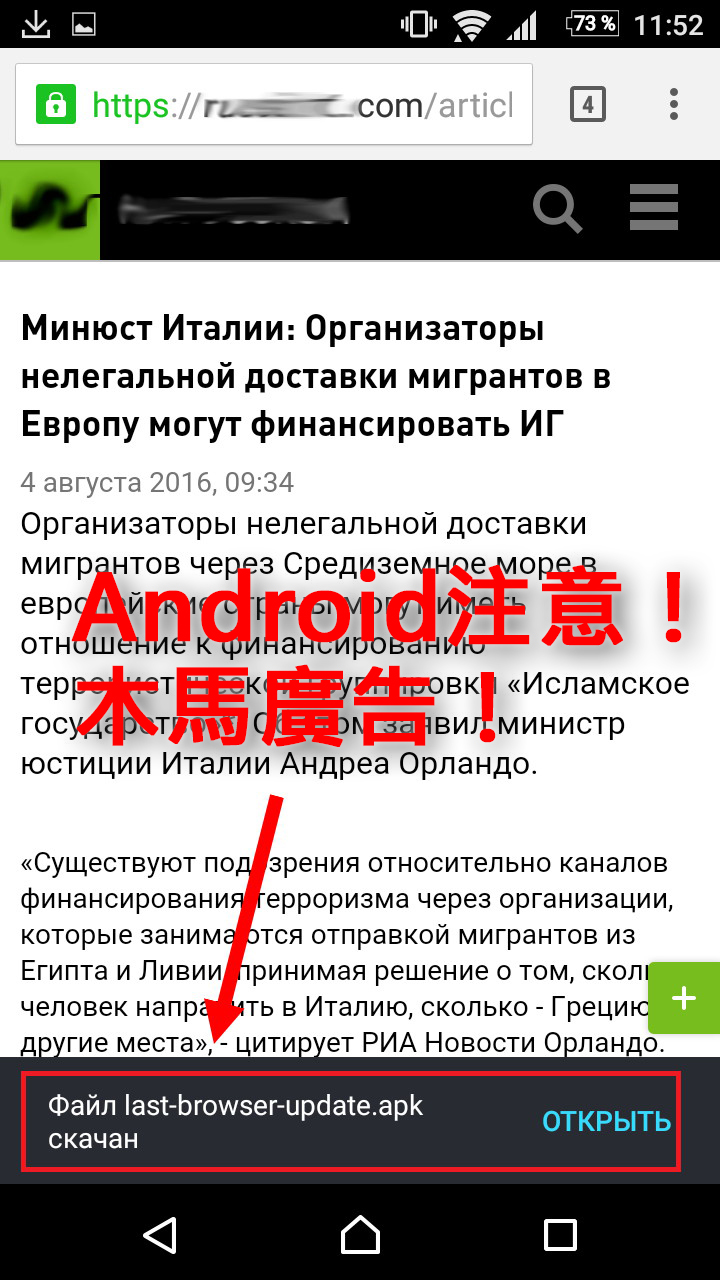

而且不僅是教職員,學生本身也經常成為惡意程式的傳播者,在很多院校學生仍然透過USB手指遞交功課,這些記憶裝置穿梭不同的家庭或公共裝置,途中可能感染到惡意內容,帶著被感染的USB手指插入校院內的工作台時,就會把攻擊者的足跡帶內內部網絡。即使USB手指的普及不及十年前,但在教育環境中仍然是必需品,所以不能忽略它帶來的威脅。

教育基建的網絡安全

事實上,現在培訓每位導師識別釣魚電郵比以前更容易和快捷,教育體系也無法一夜之間大幅減少USB的使用,幸好可靠的保安方案能大大減輕相關的工作量,而且沒有複雜的學習過程,就能攔截點擊釣魚連結,自動掃瞄插入的USB裝置,防範在連接學校網絡的裝置執行可疑檔案。

資料來源:Kaspersky Blog