BeatBanker木馬程式結合了間諜、加密貨幣盜竊和挖礦多種功能,為此需要解決多項挑戰,由進入受害者手機、逃避保安方案、取得不同的系統權限,以至遠離電池優化工具並且能夠確實帶來利潤。

BeatBanker入侵手機的方法

惡意程式利用特製的釣魚網站冒充Google Play Store進行散播,受害者很容被誤認為是官方應用程式的網頁,並引誘下載一個看似有用的應用程式,在其中一個活動中,木馬程式偽裝自己為巴西政府服務的應用程式,另一個活動則冒充Starlink應用程式。安裝過程分為數個階段以避免一次要求太多權限引起受害者警覺,在下載和第一次啟動後會展現看似Google Play並模擬更新的畫面,要求獲得權更安裝應用程式,過程看似沒有異常,當取得權限後便會下載額外的惡意模組到手機內。

所有木馬的元件都被加密,在解密和執行下階段感染前,會先檢查是否在真實手機和是在目標國家,一旦發現異常或偵測到在模擬環境或分析環境,BeatBanker立即停止運作,使分析惡意程式的工作更加複雜。假更新下載把模組直接放入RAM,以逃避保安軟件的偵測,以上技倆並非新招式,而且經常被複雜的惡意程式使用在桌面電腦上,但在手機上如此精密暫時屬於罕見。

播放音訊作為護盾

一旦進駐手機,BeatBanker下載模組進行加密貨幣Monero挖礦,創作者考慮到手機的電池優化系統可能關閉挖礦程式,所以利用一直播放無法聽見的音訊,電量控制系統會以為應用程式正播放音樂或影片,所以避免中斷背景音樂或podcast播放器,如此一來惡意程式就可以持續執行,同時再加上持續通知,要求用戶保持電話啟動以進行系統更新。

經Google控制

創作者為了控制木馬程式,利用了Google的合法Firebase Cloud Messaging(FCM)系統,用來接近通知和從智能手機發送資料,這功能支援所有應用程式,是傳輸和接近資料的最常用方法,攻擊者藉此可以監視用戶狀態和按需要更改設定。安裝惡意程式後會有一段平靜的時間,攻擊者會在一定時間後再觸發控礦,同時小心控制避免電話過熱,電量下降或用戶使用裝置等等。

盜竊和間諜

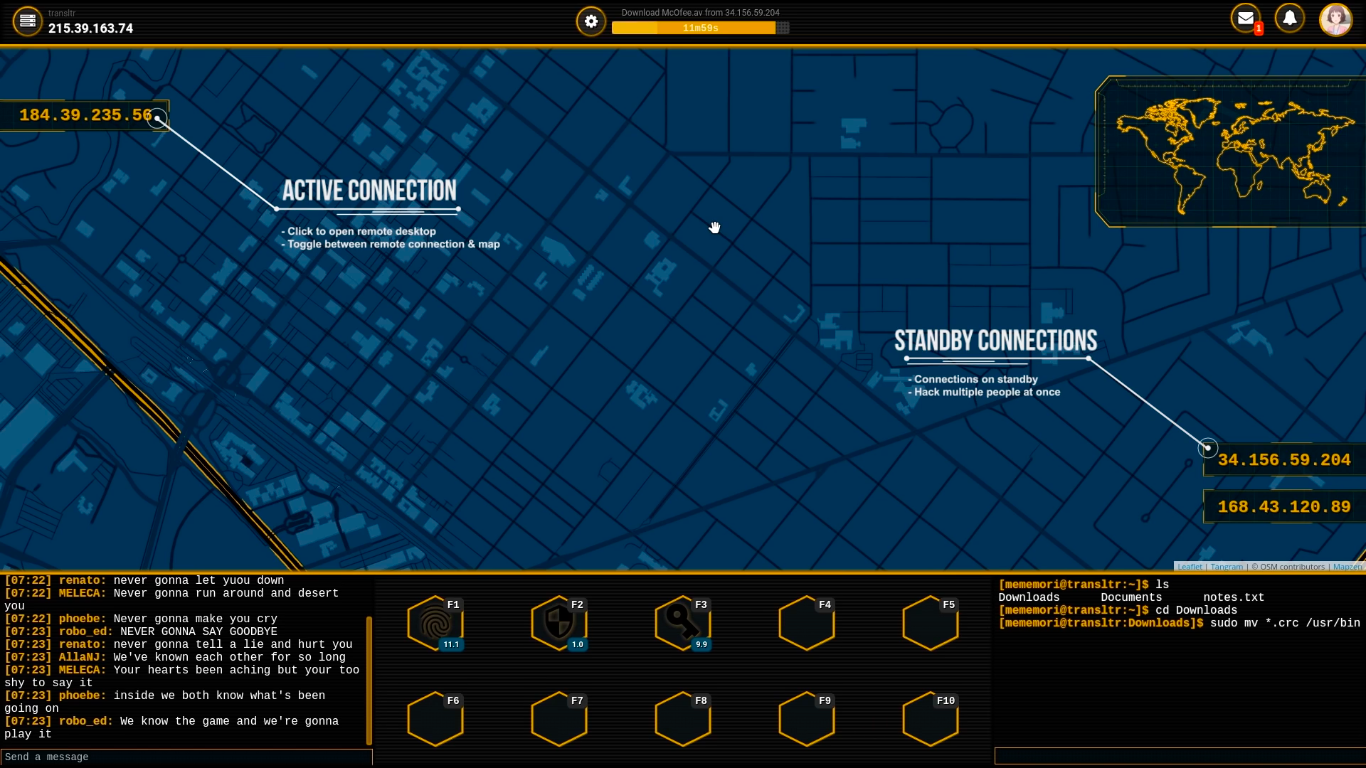

除了加密貨幣挖礦,BeatBanker安裝額外模組對用戶進行間諜並且在適合時機才進行打劫,間諜程式模組要求Accessibility Services權限,成功的話便開始監視手機上所有發生的事,如果用戶打開Binance或Trust Wallet應用程式傳送USDT,惡意程式便會以假畫面覆蓋錢包界面,轉換收件人地址到自己的地址,所有傳款送到攻擊者手上。木馬程式就像先送的遙距控制系統,能夠執行很多其他指令:

- 攔截Google Authenticator一次性編碼

- 記錄咪高峯的聲音

- 即是串流畫面

- 監視剪貼板和攔截按鍵

- 發送SMS短訊

- 模擬點擊特定螢幕位置,根據攻擊者發送的腳本輸入文字

以上功能令攻擊者能在受害者使用銀行或付費服務時進行劫掠,並不限於加密付款。有時受害者會被不同的模組感染,進行間諜和遙控智能電話,惡意的功能包括:

- 在Android 13 – 15上自動取得某些權限

- 持續追蹤地理位置

- 存取前後相機

- 獲得螢幕解鎖的PIN碼和密碼

- 記錄鍵盤輸入

防範BeatBanker

犯罪份子持續改良他們的攻擊和利用新方法從受害者身上獲利,避免成為受害者,我們建議:

- 從官方資源下載應用程式,例如Google Play或廠商預設的App Store,如果從互聯網搜尋應用程式,不要從瀏覽器打開連結,直接前往Google Play或其他品牌商店,並且檢查下載數量、應用程式年齡和評語及評分,避免新應用程式、低分和少下載數量的應用程式。

- 檢查任何批准的權限,不確定用途或特定應用程式需要的話就不要批准權限。

- 在裝置上安裝可靠的防毒方案

- 定期更新操作系統和保安方案

資料來源:Kaspersky Blog