安全漏洞 EternalBlue 因為 WannaCry 和 Expetr 而鬧得滿城風雨,而且在較早前更出現新的「兄弟」漏洞 EternalRed(又稱 SambaCry),該安全漏洞(CVE-2017-7494)牽涉到所有版本的 Samba,早至 2010 年的 3.5.0 版本,但是堵塞漏洞的補丁只有最新的版本(4.6.4/4.5.10/4.4.14)。在 5 月底,卡巴斯基實驗室的誘餌首次被 Samba 攻擊,但是並沒有嘗試進行加密勒索,反而是一款數碼貨幣的挖礦工具。

逐步入侵用戶裝置

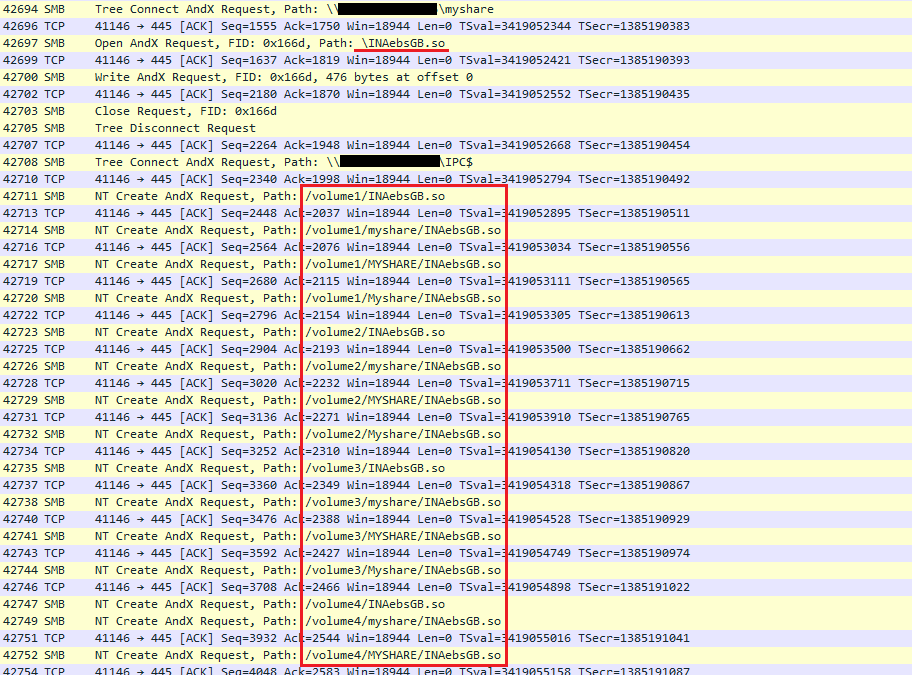

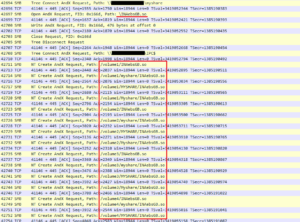

SambaCry 首先會嘗試在 network drive 寫入一個 8 位隨機名符號的文字檔,以測試未經授權的用戶能夠寫入檔案,如果成功,便會刪除該測試檔案。經過測試,Samba 便會真正進行惡意行為,首先程式會使用超級用戶權限,然後開始尋找惡意程式被存放的路徑,當找到檔案便會開始讀取和執行程式,透過 SambaCry 漏洞與伺服器連線,而以上動作相關的檔案分別被偵測到為「INAebsGB.so」和「cblRWuoCc.so」。

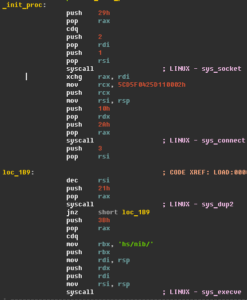

InaebsGB.so

這個檔案與連接著指定的端口的 IP 地址,讓黑客能夠從遠端存取檔案,執行特定的指令,結果黑客能夠為所欲為,從互聯網下載和截行檔案,甚至刪除用戶裝置內的資料。

cblRWuoCc.so

這個檔案的主要功能是下載和執行有名的開源數碼貨幣挖礦程式「Cpuminer」,它行動的指令已預先編寫入檔案之內。

Cpuminer實際挖礦情況

經過 SambaCry 下載和安裝的 Cpuminer 經過「升級」,所有挖礦取得的數碼貨幣全部鎖定到黑客的錢包之內,而卡巴斯基實驗室的研究人員也對該錢包進行調查,發現相關的挖礦工具在 4 月29日下載,在翌日便收到第一個數碼貨幣(1 XMR),然後直至 7 月初,該錢包平均每天獲得 5 XMR,以1 XMR 約 55 美元計算,證明 SambaCry 成功增加黑客的收入,而且受感染的裝置也大幅增加,現時黑客的錢包總共有 98 XMR,約 5,500 美元。

黑客能為所欲為

雖然 SambaCry 不會加密用戶的檔案,不會要求支付贖金,看似對用戶沒有傷害,其實暗藏危機。因為黑客能夠在用戶的裝置內完全自由活動,難以保證往後不會執行其他惡意程式,甚至進行其他違法的行為。所以,雖然現時未有一舉大規模爆發的跡象,但是提醒系統管理員和 Linux 用戶,應該及早更新 Samba 軟件到最新版本,以防止 SambaCry 大爆發時措手不及。