隨著殭屍網網Necurs Botnet在六月初暫停運作,連帶透過它散播的兩款惡意程式也立即變得低調,一款是盜取用戶銀行登入資料的Dridex,另一款就是大家非常熟識的勒索軟件Locky,取而代之的是新型的CryptXXX和Crysis。不過近日研究人員偵測到Necurs Botnet再次活躍,散播數以百萬計的Locky釣魚電郵…

釣魚電郵要認清

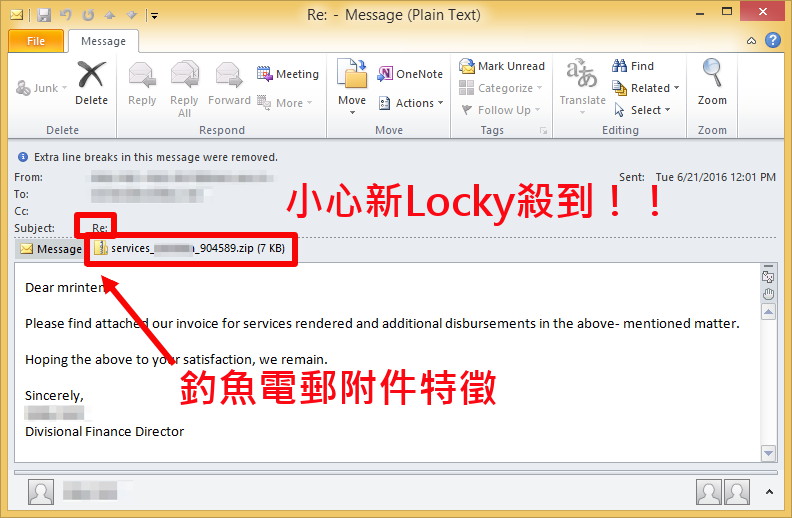

Locky最新的散播模式,依然是透過大規模發放偽裝的釣魚電郵,只要用戶執行附件中壓縮檔內的JavaScript檔案,便會自動下載Locky的執行檔案,然後進行大家熟識的加密和勒索程序。

釣魚電郵特徵

電郵主旨:Re

附件名稱:service_[名稱]_[6位隨機數字].zip、[名稱]_addition_[6位隨機數字].zip或[名稱]_invoice_[6位隨機數字].zip

JavaScript檔名:addition-[隨機數字].js

此外,新版Locky包含新的反Anti-virtual machine編碼,增加研究人員透過虛擬平台進行分析的難度,用戶除了在檢查電郵時要多加注意之外,應該選用能夠有效保障用戶檔案的保安方案,並且養成定對更新及備份檔案的習慣,從不同層面預防勒索軟件這種難以杜絕的惡意程式。

資料來源:Bleeping Computer