最新被發現的安全漏洞WhisperPiar能夠把很多名廠藍芽耳機變成個人追蹤訊標,無論是連接iPhone、Android智能手機甚至是手提電腦,而iOS、macOS、Windows或Linux操作系統的用戶會較為高風險,儘管漏洞原本是Android裝置所開發。

WhisperPiar安全漏洞

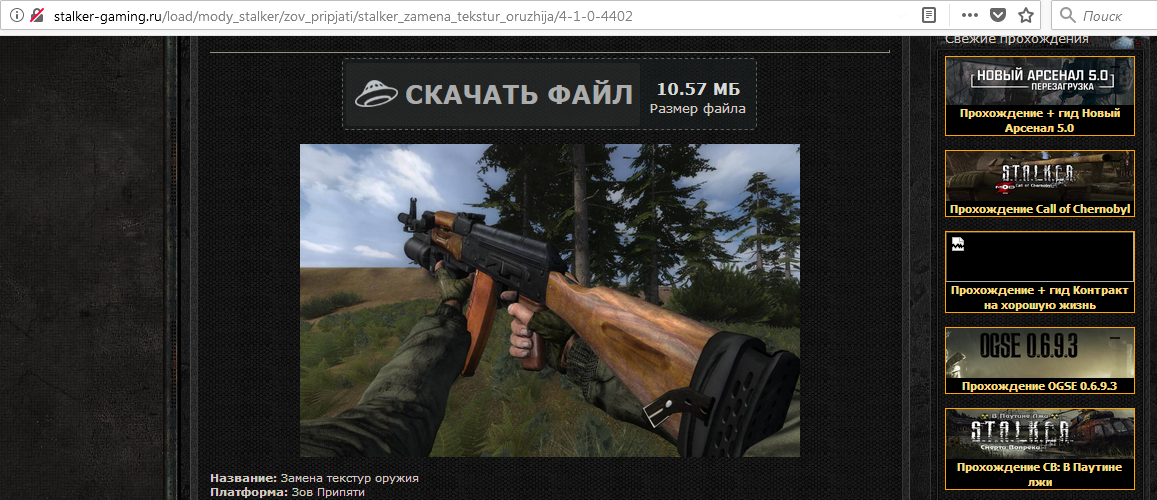

被命名為WhisperPiar的安全漏洞CVE-2025-36911能夠在瞬間騎劫他人的藍芽裝置,即使耳機並沒有在配對模式,攻擊裝置可以是標準的智能手機、平板或手提電腦,廣播Google Fast Pair要求到任何14米半徑的藍芽裝置,結果是一系列的耳機(Sony、JBL、Anker、Marshall、Jabra、OnePlus和Pixel Buds 2)儘管沒有尋找配對都會對此有反應,平均攻擊只需要10秒。

一旦成功配對耳機,攻擊者能做擁有者一樣的任何行為,包括透過米高峯聆聽、播放音樂,或在地圖上顯示耳機位置(如果支援Google Find Hub),該功能為尋找遺失的耳機而設,能夠偷偷追蹤裝置,該漏洞對Apple用戶和任何非Android硬件都較高風險。

遙距追蹤和iPhone的風險

當耳機經Fast Pair協議與Android裝置「握手」,與該智能手機連結的Google帳號持有人金鑰會儲存在配件的記憶體內,利用數百萬台Android裝置收集的數據,可以協助日後找到耳機,如何任智能手機經藍芽發現目標裝置,便會向Google伺服器報告位置,這Google Find Hub功能正是Android版本的Apple Find My,所以帶來了非法AirTag的未經授權追蹤風險。

當攻擊者騎劫配對,他們的金鑰會被作為耳機主人的金鑰被儲存,但前提是通過WhisperPair定位的耳機以前沒有與Android裝置連接過,並只與iPhone或其他使用不同操作系統的硬件(例如手提電腦)。一旦耳機成功配對,攻擊者就能隨時追蹤受害者的位置,而且不受14米範圍限制。已經透過Fast Pair連線耳機的Android反而安全,因為他們已以正式的持有人登陸,用戶可以查看製造商的文件,並非所有受漏洞影響的裝置都支援Google Find Hub。

消除WhisperPair的威脅

真正有效的修復臭蟲方法是更新耳機的韌體,用戶可以從耳機的官方應用程式檢查和安裝更新,研究人員列出了受安全漏洞影響的裝置清單,但幾乎肯定不能完全涵蓋所有裝置。在更新韌體後,用戶仍需要進行一次出廠重設去清險已配對裝置清單,如果沒有韌體可以更新,又正在iOS、macOS、Windows或Linux上使用耳機,剩下的選項是找一部Android手機,用它來佔據持有者身份,藉此防止他人把你的耳機加入到Google Find Hub。

Google的更新

Google在今年1月推送Android更新以在操作系統方面堵塞安全漏洞,不幸的是,具體細節沒有公開,所以只能猜測其內容,最大機會是更新後的智能手機不再向Google Find Hub網絡報告被WhisperPair騎劫的配件位置,但並非所有人都能迅速安裝Android更新,所以可以肯定這種耳機追蹤可能會存在幾年。

資料來源:Kaspersky Blog